Дослідники компанії Cisco Talos виявили нову модифікацію віддаленого трояна під назвою CloudZ, який використовує розширення Pheno для викрадення конфіденційних даних користувачів. Цей інструмент інтегрується в операційні системи Windows 10 та 11, експлуатуючи легітимну функцію Microsoft Phone Link. Завдяки цій вразливості зловмисники отримують доступ до повідомлень, що надходять на підключені Android-пристрої, без необхідності безпосереднього зламу смартфона, що значно полегшує процес обходу двофакторної автентифікації та отримання доступу до облікових записів через перехоплення одноразових паролів.

Принцип роботи зловмисного плагіна Pheno базується на моніторингу активних сесій Microsoft Phone Link та отриманні доступу до локальної бази даних SQLite, де зберігаються SMS-повідомлення та коди підтвердження. Дослідники зазначають, що зловмисники, які використовують CloudZ, здатні витягувати не лише дані автентифікації, а й тимчасові паролі, що робить цей спосіб атаки ефективним засобом для компрометації систем, де безпека базується виключно на коротких текстових повідомленнях. Інформація про цю загрозу фіксується фахівцями з січня 2026 року, проте метод початкового зараження комп’ютерів жертв залишається досі не встановленим.

Крім викрадення повідомлень, троян CloudZ зберігає повний функціонал стандартної програми віддаленого керування, що дозволяє зловмисникам виконувати командні файли, змінювати вміст дисків та здійснювати запис екрана в режимі реального часу. Для приховування своєї активності програма використовує три заздалегідь запрограмовані рядки ідентифікації користувача, що робить зовнішній вигляд інтернет-трафіку подібним до легітимних запитів через браузери. Це ускладнює своєчасне виявлення діяльності вірусу за допомогою стандартних засобів моніторингу мережевих з’єднань, які часто пропускають такі замасковані запити.

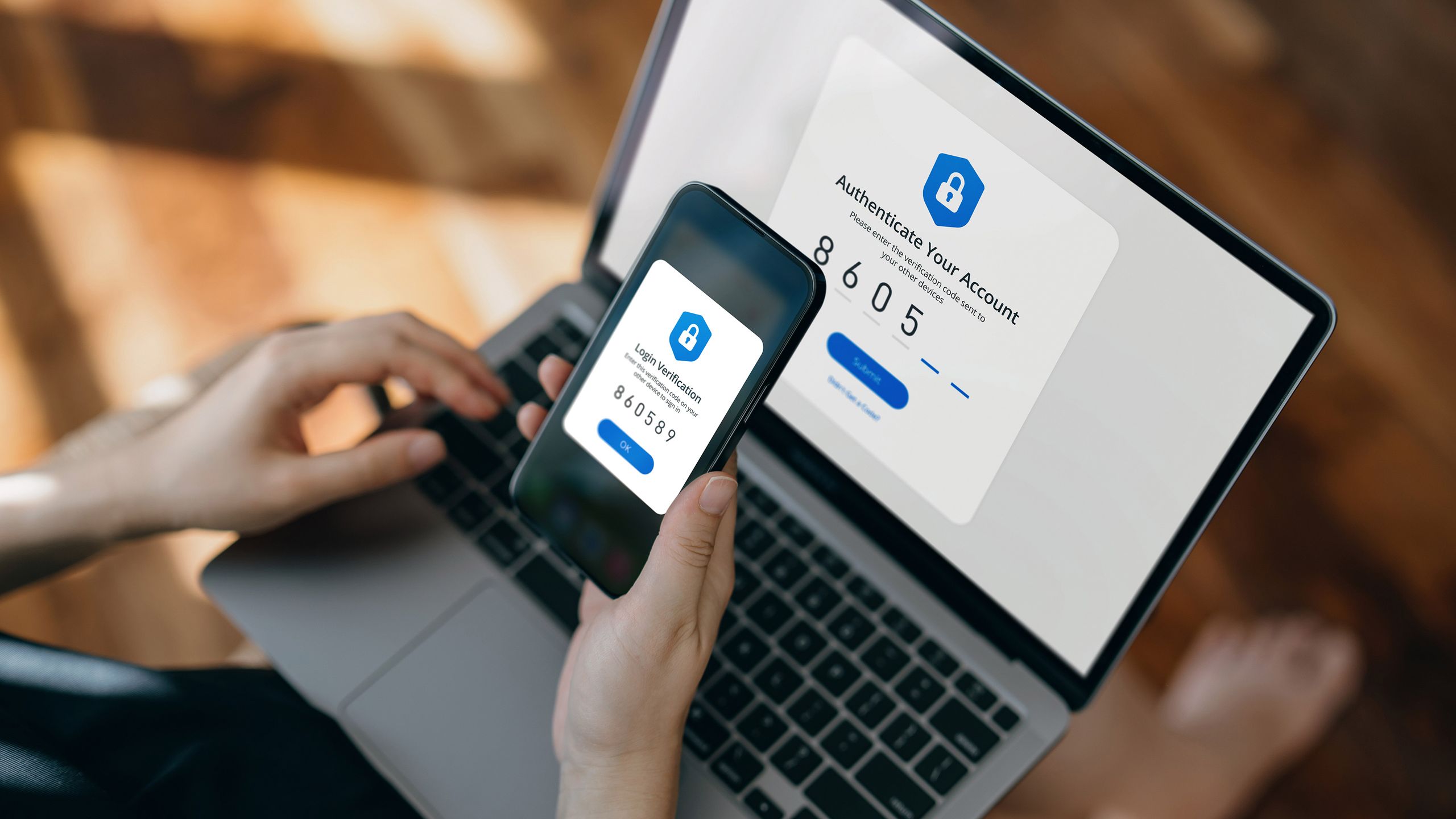

Фахівці наполегливо рекомендують користувачам відмовитися від методів двофакторної автентифікації, які базуються на надсиланні одноразових паролів через SMS-повідомлення. Замість цього варто застосовувати спеціалізовані додатки-автентифікатори або апаратні ключі безпеки, які не залежать від сповіщень, що пересилаються через сторонні сервіси чи операційні системи. Експерти наголошують, що навіть при оновленому програмному забезпеченні використання вразливих методів захисту створює критичні ризики для конфіденційності, оскільки механізми синхронізації мобільних пристроїв із комп’ютерами стають прямим каналом для витоку чутливої інформації.

Хоча наразі немає доказів масового поширення даного інструменту, виявлена вразливість вказує на фундаментальну проблему безпеки при об’єднанні середовищ Windows та Android. Користувачам, які мають налаштоване з’єднання між смартфоном та комп’ютером, варто періодично перевіряти список програм, що мають доступ до файлової системи, а також уникати завантаження файлів з неперевірених джерел. Враховуючи самокритичну оцінку ситуації, варто зауважити, що наведені дані базуються на звіті Cisco Talos, і вразливість досі залишається актуальною загрозою для всіх власників Windows-пристроїв із активованим функціоналом Phone Link.