В свои 22 года он в одиночку остановил крупнейшую кибератаку, которой мир еще не видел. А потом его арестовало ФБР. Это неизвестная история Маркуса Хатчинса – хакера, который спас интернет.

Тихим августовским утром 2017 года Хатчинс вышел из своего съемного дома в Лас-Вегасе, где он последние полторы недели гулял. Высокий (195 см) 23-летний парень с кудрями на голове вышел забрать заказ у курьера. Стоя босиком на пороге дома, он заметил припаркованный темный внедорожник, который выглядел, как автомобиль ФБР. Забрав заказ, он вернулся в дом, а мысль о внедорожнике выветрилась из его головы.

Парень начал собираться на самолет – у него был билет первым классом домой в Великобританию. Он возвращался с изнурительного хакатона Defcon – одной из крупнейших конференций для хакеров. Там его почитали как героя, ведь тремя месяцами ранее Хатчинс спас интернет от крупнейшей кибератаки в истории к тому времени, а именно – от вируса WannaCry.

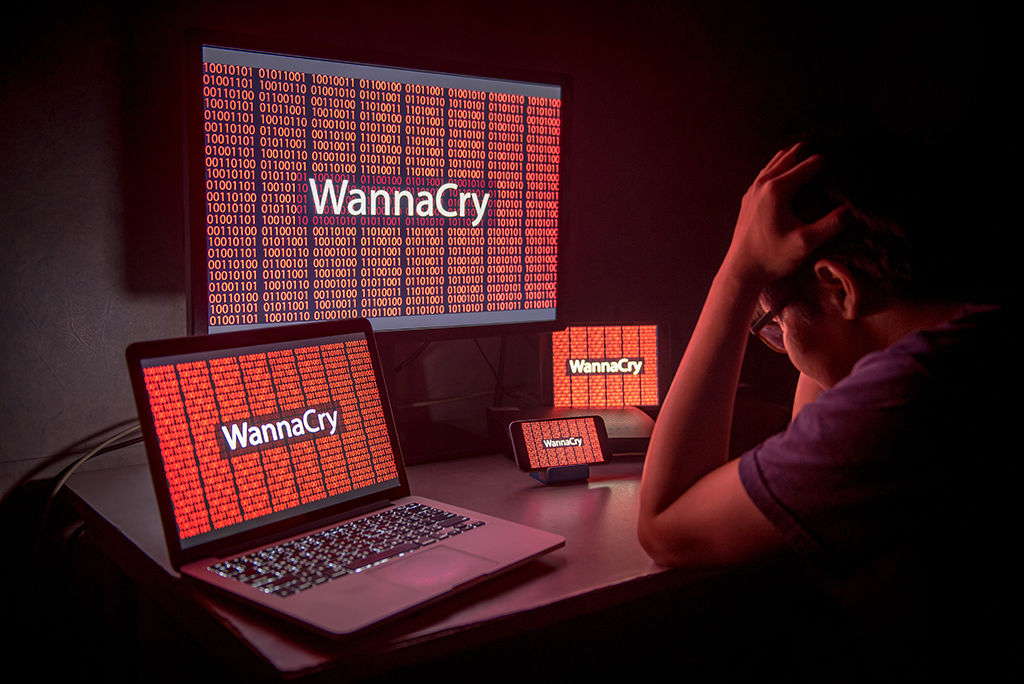

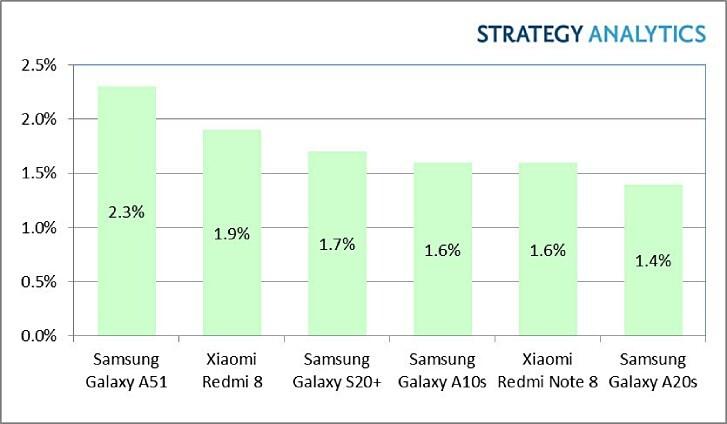

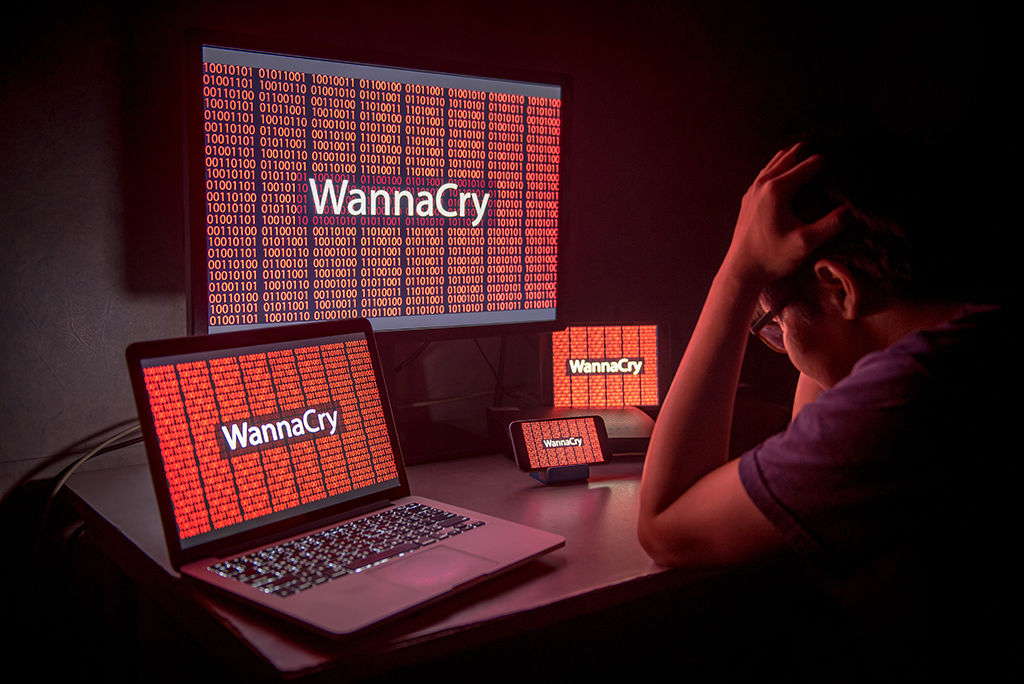

WannaCry – червь-шифровальщик, который требовал выкуп за возвращение данных, а без денег через 7 дней удалял их. Распространение приложения началось 12 мая 2017 года. Одними из первых пострадали компьютеры в Испании. Украина оказалась среди центров эпидемии, а от червя пострадали 500 тысяч компьютеров в более чем 200 странах мира.

Распространение вируса блокировало работу многих организаций: больниц, аэропортов, банков, заводов и тому подобное. О его опасности свидетельствует то, что в Microsoft не хотят оставлять даже малейших шансов повторения подобной эпидемии, поэтому выпустили апдейт даже для тех операционных систем, поддержка которых закончилась много лет назад. А ноутбук с 6 самыми опасными вирусами, включая WannaCry, продали за $1,2 млн.

Обезвредить WannaCry оказалось довольно просто, и именно Хатчинс нашел этот секретный выключатель. Он мгновенно нейтрализовал глобальную опасность WannaCry. Это сделал скромный компьютерный специалист в фирме Kryptos Logic, находясь в своей спальне в доме родителей в отдаленном регионе западной Англии.

ФБР на хвосте

Ожидая свой рейс в аэропорту, Хатчинс «убивал» время, сидя в Twitter. Составляя очередной твит, он заметил, что к нему подошли три человека и спросили, он ли Маркус Хатчинс. Мужчины попросили парня пройти с ними.

Хатчинс еще не понял, кто перед ним, и поэтому хаотично перебирал в голове все возможные нарушения, которые он мог допустить при пересечении границы. Возможно, это наркотики, которые он забыл вынуть из сумки?

Тайна вскоре раскрылась – к ним присоединилась женщина, которая показала свое удостоверение агента ФБР. Они хотели узнать о работе Хатчинса над WannaCry. За несколько десятков минут интервью парня спросили о программе Kronos, и тот подтвердил, что слышал такое название.

Впоследствии Хатчинс понял: домой он попадет не скоро.

Первый хак – еще в школе

За 14 лет до триумфа Маркуса Хатчинса его родители – Джанет и Десмонт – переехали на ферму в отдаленном регионе Девона, поселившись в нескольких минутах от западного побережья Англии. Туда они переехали из города Брекнел, который был в 30 минутах от Лондона. Супруги искали более спокойное место, чем Лондон, для роста 9-летнего Маркуса и его 7-летнего брата.

Джанет была медсестрой, родилась в Шотландии. Десмонд был социальным работником с Ямайки, а с будущей женой познакомился в 1986 году в ночном клубе и тогда работал пожарником.

Хатчинс выделялся среди сельских детей не только тем, что был высоким, не увлекался футболом, а также был метисом. Его выделяла среди других любовь к компьютерам.

Еще в 6-летнем возрасте Хатчинс увлеченно наблюдал, как его мать работала в Windows 95 на семейном Dell. Отец часто раздражался, что сын разбирает компьютер и наполняет его удивительными программами. При переезде в Девон Хатчинс уже интересовался HTML и работой сайтов, а также учился программировать на Basic.

В школе на уроках информатики Хатчинс откровенно скучал, но на компьютерах была закрытая свободная работа. Парень открыл функцию макросов в Microsoft Word, которые можно было создавать на языке Visual Basic. Используя этот инструмент, он смог установить на школьный компьютер стороннее программное обеспечение. Также это позволило ему выйти в интернет.

На 13-летие Хатчинсу подарили собственный компьютер. Точнее – компоненты, а собрал их в кучу парень сам.

Его увлечение компьютерами было таким, что родители начали беспокоиться и установили родительские ограничения. Парень обошел их, как и установленные родителями ограничения доступа к интернету на домашнем роутере.

Первые шаги в хакерстве

Найдя с родителями компромисс относительно компьютера и интернета, однажды Хатчинс просматривал записи на хакерском форуме. В одной из тем предлагалось создание червя для платформы обмена сообщениями MSN (тогдашний аналог Viber, Telegram). Замаскировав червя под фотографию формата JPEG, можно было убедить пользователя открыть его. После открытия червь рассылал себя всем контактам этого пользователя по MSN. Это так захватило парня, что он захотел уметь делать подобное.

В возрасте 14 лет Хатчинс опубликовал свою хакерскую разработку – вор паролей. Установив его на компьютере жертвы, можно было получить пароли из Internet Explorer. Пароли были зашифрованы, но Хатчинс нашел, где браузер хранит ключ шифрования. На форуме положительно восприняли разработку.

Когда парню было 15 лет, школа обвинила его в проведении кибератаки на школьную сеть, которая невосстановимо повредила один из серверов. Парень отрицал причастность и просил доказательства, которые ему не предоставили. На тот момент администрация школы знала, что Маркус – хакер. Сам Хатчинс считает, что он был просто удобным козлом отпущения. За ту атаку его отстранили от учебы на две недели и навсегда запретили пользоваться компьютером в школе.

Дорога во взрослый хакинг

Около 2009 года семья Хатчинса переехала с фермы в небольшой поселок. В то же время хакерский форум на MSN закрылся, и Хатчинс перешел на HackForums, участники которого были более умелыми и менее нравственными.

На форуме были ранги, и, чтобы завоевать уважение других, необходимо было доказать свои способности. Минимальный уровень – владение своим ботнетом (сотни или тысячи зараженных компьютеров, которые подчиняются хакеру).

Хатчинс начал создание такого ботнета и скоро собрал более 8000 компьютеров. В основном он использовал фальшивые файлы, которые распространял через торренты.

Хатчинс также начал собственный бизнес – сдавал серверы в аренду для пользователей HackForums. Фирма Gh0sthosting рекламировала себя как место, где разрешены все нелегальные сайты.

Впоследствии Хатчинсу надоели ботнеты и постоянные жалобы клиентов его фирмы. Он забросил их начал фокусироваться на улучшении своих вредоносных программ. Парень занялся изучением руткитов – приложений, которые захватывают контроль в системе, но остаются незаметными.

После публикации кода новой разработки один из участников HackForums пригласил его написать код, который проверял, может ли имеющийся антивирус определить наличие определенной вредоносной программы. За работу Хатчинс получил $200 в цифровой валюте Liberty Reserve. Впоследствии для этого же клиента за $800 Хатчинс написал руткит, который воровал введенные в формы на сайтах данные – пароли, логины и тому подобное.

Хатчинс – профессиональный хакер

К 16 годам Хатчинс получил определенную репутацию, и тогда с ним связался более серьезный человек, известный под псевдонимом Vinny. Он попросил создать многофункциональный руткит с поддержкой, который можно было бы продавать на хакерских форумах. Оплата – за каждую проданную копию. Хатчинс назвал творение UPAS Kit – в честь японского ядовитого дерева.

Vinny выглядел для Хатчинса профессионалом – он не раскрывал детали о себе, даже несмотря на частое общение. Также они никогда не сохраняли записи своих разговоров.

Для своей безопасности Хатчинс также направлял трафик через несколько промежуточных серверов и хакнутых компьютеров в Восточной Европе. Но он не был таким дисциплинированным в индивидуальном общении с Vinny и однажды признался, что в его поселке нет качественной марихуаны. Vinny ответил, что отправит пакет, купленный на новом теневом маркетплейсе Silk Road.

Хатчинс сначала подумал, что это шутка, но Vinny спросил адрес и дату рождения. Хатчинс потом пожалел, что предоставил эту информацию. Однако на свое 17-летие он получил пакет с марихуаной, галлюциногенными грибами и экстази.

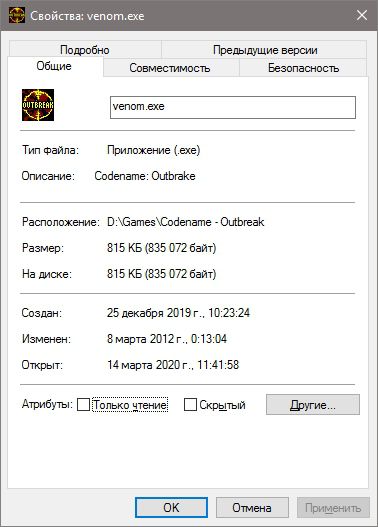

На создание UPAS Kit ушло девять месяцев, и летом 2012 его начали продавать. На счет начали поступать тысячи долларов в криптовалюте Bitcoin. На эти деньги Хатчинс обновил компьютер, купил Xbox, новую звуковую систему в комнату. Также он начал заниматься трейдингом криптомонет.

К этому времени Хатчинс бросил школу. Другое его хобби – серфинг – он также забросил, когда его тренер ушел на пенсию. Родителям парень рассказывал о фрилансовой работе программистом.

С успехом UPAS Kit Хатчинса попросили создать новую версию, которая бы включала кейлоггер для записи всех нажатых кнопок и запись экрана. Также нужна была функция вставки фальшивых текстовых полей и другого контента на страницы, которые открывала жертва.

Стало очевидно, что в UPAS Kit 2.0 была четкая цель – воровать банковские аккаунты. Это нарушало определенные строки придуманного Хатчинсом собственного этического кода. Однако Vinny напомнил, что знает адрес и личность Хатчинса, и угрожал при проблемах передать информацию в ФБР.

Новый, почти легальный партнер

Работая над UPAS Kit 2.0, Хатчинс начал восстанавливать свою публичную жизнь, начав посещать местный колледж. Он сдружился с профессором, который удивился, что парень хочет получить диплом.

Одна из причин возвращения к нормальной жизни – парень заметил, что его любовь к программированию исчезла. Он заставлял себя работать над вредоносной программой для Vinny, заглушая страх и чувство вины амфетаминами.

В июне 2014 года Vinny начал продавать новый эксплоит, проведя впоследствии его ребрендинг – название UPAS заменили на Kronos. За троян Vinny просил $7000.

Требования покупателей относительно апдейтов и необходимость вести легальную дневную жизнь заставляла Хатчинса все больше употреблять амфетамина.

На хакерском форуме TrojanForge Хатчинс встретил Рэнди, который сначала попросил написать для него банковский троян. После отказа Рэнди предложил создать корпоративные обучающие приложения, чтобы запустить легальный бизнес. Хатчинсу нужно было отмыть собственные нелегальные деньги, и он согласился.

Работать нужно было над приложениями для пользователей Apple, для чего необходимо иметь компьютер на MacOS. Хатчинс назвал свой адрес, а Рэнди выслал ему новый iMac, а также консоль PlayStation 4, чтобы играть вместе.

Рэнди также вел себя открыто, и они даже звонили и общались по видео. Рэнди описывал свои филантропические мечты, такие как бесплатные уроки программирования для детей. Хатчинс чувствовал, что деньги на это поставляла нелегальная активность. Впоследствии Рэнди для Хатчинса начал казаться неким Робином Гудом.

Сотрудничество между мужчинами было таково, что, узнав о финансовых играх Хатчинса в Bitcoin, Рэнди выслал ему $10 000 для приумножения состояния. Но в 2015 году произошел сбой электричества, и в это же время курс Bitcoin резко упал. Рэнди потерял $5000.

Хатчинс признался в убытках и признался, что был автором Kronos. Зная, что Рэнди искал ранее банковский троян, он предложил бесплатную копию. Рэнди сказал, что они рассчитались.

Это впервые Хатчинс передал другому свою разработку. Но уже на следующий день пожалел об этом. Он раскрыл свой самый большой и самый опасный секрет человеку, у которого были проблемы с безопасностью.

Хатчинс понял, что его арест стал лишь вопросом времени.

Начало взрослой жизни

В 2015 году Хатчинс получил диплом колледжа, а также решил завязать с амфетамином. Сидя последующие месяцы в своей комнате он играл в игры, смотрел сериалы. Иногда также выходил на серфинг.

Работа над троянцем для Vinny все больше отставала от графика, и после нескольких скандалов их партнерство остановилось. Как и поток денег от продажи копий программы.

Восстанавливаясь, Хатчинс почувствовал, что к нему возвращается жажда программирования, но в криминальной активности он разочаровался. Вместо этого он обратился к блогу, который забросил в 2013 году.

Сайт назывался MalwareTech, содержал технические посты про вредные программы и оказался интересным как «черным», так и «белым» хакерам. Однажды Хатчинс даже опубликовал анализ функций Kronos. Аудитория MalwareTech впоследствии выросла до 10 000 читателей.

Легальное трудоустройство

Работу в компании Kryptos Logic Хатчинс получил благодаря своему анализу ботнета Kelihos. Парень научился читать коммуникацию ботнета с хозяином и мог наблюдать за его работой. Хатчинс даже создал публичный сайт-трекер, где отображались зараженные Kelihos компьютеры.

Директор Kryptos Logic Салим Нейно связался с MalwareTech и попросил анонимного блогера поработать на них. Фирма хотела создать сервис треккинга ботнетов, который бы оповещал жертв о поражении их ПК.

Хатчинсу выдали $10 000 на создание трекера Kelihos. Впоследствии он сотворил трекер ботнета Sality. После этого Хатчинсу предложили должность и зарплату с шестью нулями.

В первые месяцы работы Хатчинс создал трекеры для ботнетов Necurs, Dridex, Emotet.

Осенью 2016 года появился новый тип ботнетов – Mirai. Он заражал не компьютеры, а гаджеты интернета вещей – роутеры, камеры, кофеварки, принтеры и тому подобное. Миллионы зараженных гаджетов позволили проводить массивные атаки DDoS – в сентябре 2016 года прошла крупнейшая такая атака того времени.

Хатчинс нашел код Mirai и на их основе создал утилиты, которые нарушали работу ботнетов Mirai, перехватывая их команды и публикуя в реальном времени новости об атаках.

Атака WannaCry

В 2017 году молодой анестезиолог Генри (фамилию он не раскрывает) в крупном лондонском центре хирургии и травмы Royal London Hospital увидел что-то странное с больничным компьютерами. Он пробовал проверить свою почту, но не смог – система «лежала». Сначала он подумал, что это обычный глюк компьютеров, которые работали на 20-летней Windows XP.

Однако больничный IT-администратор сообщил, что по локальной сети распространяется вирус. Компьютеры стали перезагружаться, и на экранах появилась известная картинка о шифровании данных и требование $300 в Bitcoin для возвращения доступа к информации.

Киберисследователи назвали червя WannaCry, потому что он добавлял к зашифрованным файлам расширение .wncry. Для распространения червь использовал код EternalBlue, который украла у Национального агентства безопасности США группа хакеров Shadow Brokers и опубликовала его.

Червь заразил компьютеры немецкой железной дороги Deutsche Bahn, российского «Сбербанка», автопроизводителей Nissan, Honda, университетов Китая, полицейских отделов Индии, испанского оператора Telefonica, службы доставки FedEx, разработчика самолетов Boeing.

По оценкам, за один день WannaCry уничтожил данные 250 тысяч компьютеров, нанеся ущерб от $4 до $8 млрд.

Начало конца для WannaCry

В тот же день после обеда Маркус Хатчинс заглянул в интернет и увидел, что компьютерный мир пылает. И уже через несколько минут парень получил от друзей копию кода WannaCry.

Анализируя червя, Хатчинс заметил, что перед шифрованием программа обращается к странным веб-адресам. Парень подумал, что так он общается со своими руководящими серверами.

Вставив один из таких адресов в веб-сайт, Хатчинс получил уведомление, что домен не существует. Он зарегистрировал этот домен на свое имя, потратив $10,69.

Хатчинс начал получать тысячи запросов от зараженных WannaCry компьютеров по всему миру. За следующие четыре часа Хатчинс создал трекер нового червя.

WannaCry, получив доступ к зарегистрированному Хатчинсом домену, нарушил свою работу. Он продолжил распространяться, но не наносил вреда.

Киберэксперты до сих пор не знают, почему автор WannaCry реализовал такой механизм. Это мог быть способ избежания антивируса, а мог быть предохранитель.

WannaCry оставался опасным – если сервер с доменом вдруг оказался офлайн, червь начал бы снова свою атаку.

И это могло произойти – ботнеты Mirai начали атаку DDoS на домен-выключатель. На фоне этого французская полиция ошибочно приняла два вспомогательных сервера, которые обрабатывали DDoS-атаку, за серверы злоумышленников и остановила их.

За неделю атаки DDoS фирма Cloudflare, которая специализируется на этом, предложила свои услуги. Ее ресурсы позволили поглотить весь трафик DDoS-атаки и не дать домену-выключателю оказаться офлайн.

$1000 за час сна и ожидание второй волны

Прессе удалось раскрыть анонимность Хатчинса – через два дня после начала WannaCry репортер появился на пороге дома его родителей. Дочь репортера ходила в школу с Хатчинсом и узнала его на фото в Facebook, которое имело подпись MalwareTech.

Журналисты караулили Хатчинса, а британские газеты печатали статьи о случайном герое. Сам Хатчинс избегал репортеров, перелезая через забор позади дома.

Чтобы снизить назойливость прессы, Хатчинс согласился на интервью агентству Associated Press, Он так волновался, что неправильно написал свое имя. Агентству пришлось потом исправлять статью.

Все это время парень ждал второй волны атаки WannaCry. Авторы червя могли легко изменить коммуникационный домен или вообще убрать этот код. Однако мутация не появилась.

В течение недели Хатчинс спал лишь по три часа. Он был так истощен, что его руководитель предложил $1000 за каждый час сна.

ФБР ищет виновного

Только на конференции Defcon три месяца спустя Хатчинс позволил себе принять свой новый статус и наслаждаться славой. Фанаты постоянно просили сфотографироваться с ним.

Когда Хатчинс собирался лететь домой, его задержали агенты ФБР. Парень надеялся, что им нужна информация по WannaCry или управлению доменом-выключателем. Он без адвоката отвечал на вопросы правоохранителей.

Надежды развеялись, когда агенты показали переписку Хатчинса с Рэнди трехлетней давности. В ней Хатчинс предложил копию банковского троянца.

Агент ФБР Ли Чартьер прямо сказал, что задержание не имеет отношения к WannaCry. И показал ордер на арест за компьютерное мошенничество и злоупотребление.

Правоохранители разрешили Хатчинсу один звонок – тот позвонил своему директору. Последний известил друзей-хакеров, которые подняли тревогу в соцсетях и СМИ.

Хатчинса выпустили через день под задаток $30 000. Без компьютера и телефона он не мог перечислить выкуп за себя. Известный защитник хакеров Тор Экеланд запустил фонд, который собрал средства. Деньги начали поступать, и некоторые – из краденых кредитных карт. Это нехорошо выглядело, учитывая, в чем обвиняли Хатчинса. Экеланд закрыл фонд и вернул все деньги.

Пара известных киберэкспертов Тара Вилер и Девиант Оллам, которые не встречались с Хатчинсом, узнали об аресте и проблемах с фондом. Вилер использовала часть денег за сокращение из компании Symantec, на которые хотела купить дом, на выкуп Хатчинса.

Адвокаты Брайан Клейн и Марсиа Хоффман, которые взяли дело бесплатно, потом хорошо поработали. Хатчинсу разрешили перемещаться вне пределов его дома, использовать компьютеры и интернет. Впоследствии даже домашний арест и треккинговый GPS-браслет сняли.

Время расплаты

Хатчинс знал, что он виноват в том, в чем его обвиняют. Он снова обратился к алкоголю и наркотикам. По его словам, вина съедала его живьем.

Весной 2018 года, через 9 месяцев после ареста, обвинение предложило сделку. Хатчинс рассказывал все, что знал о личности хакеров, с которыми он сотрудничал в юности. В обмен обвинения рекомендовало наказание без тюрьмы.

Хатчинс сомневался. Он не знал детали о Vinny – реальной цели прокуроров. Он также не хотел «стучать» на других, чтобы смягчить последствия своих действий. Кроме того, он бы все равно имел криминальную запись, что могло навсегда заблокировать въезд в США. Также судья его дела был известен непредсказуемыми приговорами.

ФБР увеличивало количество обвинений. Адвокаты пытались развалить дело. Борьба продолжалась до апреля 2019 года, когда Хатчинс принял соглашение правоохранителей, хотя и с худшими условиями, чем изначально.

По новому соглашению, Хатчинс признавал себя виновным по 2 из 10 обвинений. Ему грозило до 10 лет в тюрьме и штраф в 0,5 млн долларов. И наказание целиком зависело от решения судьи.

Хатчинс также опубликовал на своем сайте признание. Редактируемое по рекомендациям юристов.

Судья быстро дал понять, что видит Хатчинса не только как преступника, но и эксперта в кибербезопасности, который изменился задолго до предъявления ему обвинений. Он также отметил заслуги по WannaCry.

В своем приговоре судья сказал, что положительные стороны перевешивают отрицательные. Он постановил, что Хатчинс отбыл свое заключение. Также парня должны контролировать в течение года после увольнения. Еще ему присудили оплатить $200 административных сборов.

По материалам Wired