Эксперты компании AdaptiveMobile Security выпустили отчет об уязвимости Simjacker. Она позволяет превратить SIM-карту телефона в дыру, сквозь которую злоумышленники могут шпионить за пользователем. Эксперты говорят, что под угрозой Simjacker находится более 1 млрд людей в мире.

Исследователи считают, что уязвимость разработала частная компания, которая сотрудничает с властями разных стран. Созданный программный эксплойт позволяет властям мониторить пребывание того или иного человека в любой точке планеты. Simjacker также может предоставлять злоумышленникам уникальный код IMEI, который есть в каждом телефоне.

Как создали дыру

SIM-карта является полноценным компьютером: она имеет процессор, оперативную и флеш-память, операционную систему, приложения (их можно найти в SIM-меню). Некоторые SIM-карты, предоставляемые сотовыми операторами по всему миру, имеют браузер под названием SIMalliance Toolbox Browser (S@T browser), который входит в комплект инструментов разработчиков SIM Application Toolkit. Этот браузер создали для работы с сайтами по протоколу Wireless Application Protocol (WAP), который был популярен в начале 2000-х.

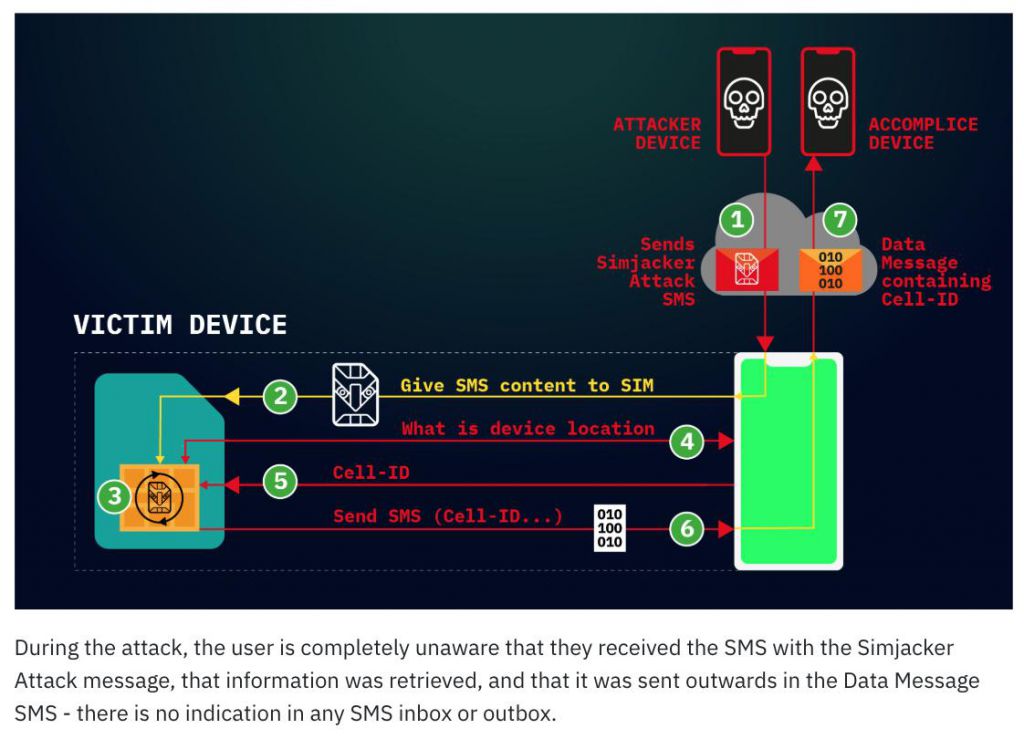

Simjacker отправляет по SMS двоичный код этому браузеру с инструкциями получить геолокационные координаты и IMEI смартфона. Также есть инструкция отправить собранные данные обратно в двоичном SMS. Ранее двоичными SMS передавали рингтоны, настройки телефона, сообщения WAP push.

Для отправки такого SMS с инструкциями злоумышленник должен иметь GSM-модем. Это устройство ценой около $10. О возможности такой атаки, как Simjacker, начали говорить по крайней мере с 2011 года. Но только сейчас злоумышленники показали, как эту теоретическую уязвимость использовать на практике.

Кому надо бояться

Эксперты говорят, что имеют данные о том, как с помощью Simjacker следили за конкретными людьми. Злоумышленники в течение недели отправляли сотни запросов на сбор их данных. При этом жертва не догадывается, что ее телефон отправляет о ней информацию.

Однако большинству пользователей сотовой связи нечего бояться. Современные смартфоны для работы не используют браузер S@T browser, а опираются на Chrome, Firefox, Opera, Safari и тому подобное. Эти веб-навигаторы имеют полную поддержку HTML и забыли о WAP.

Хотя в AdaptiveMobileSecurity говорят, что технология S@T browser используется 30 мобильными операторами в мире. Это примерно 1 млрд юзеров. Однако не все эксперты согласны с такой оценкой, ведь сотовые операторы уже длительное время не поставляют SIM-карты со встроенным S@T browser.

Что говорят в GSMA

Специалисты AdaptiveMobile Security уже передали информацию о найденной дыре организациям GSM association (GSMA) и SIMalliance – двум руководящим органам мобильной связи.

В GSMA информацию получили, но не могут назвать, сколько пользователей находится под угрозой. Ее специалисты сейчас исследуют вопрос, какие SIM-карты уязвимы и как можно заблокировать вредоносные сообщения SMS.

В SIMalliance выпустили рекомендации для сотовых операторов добавить фильтрацию сообщений S@T.