Каждый компьютер с Windows, оснащенный технологией Secure Boot, который использовался в течение последнего десятилетия, полагался на один и тот же набор криптографических сертификатов для обеспечения безопасности процесса загрузки. Эти сертификаты были выпущены Microsoft в 2011 году, и именно благодаря им компьютер может проверить, что программное обеспечение, загружаемое перед запуском Windows, является легитимным и не было скомпрометировано. Они встроены в прошивку материнской платы, и большинство людей никогда не задумывались об их существовании, однако ситуация скоро изменится.

24 июня 2026 года срок действия первых из этих сертификатов истекает, и если компьютер не будет обновлен вовремя, он не прекратит внезапно загружаться и продолжит получать обычные обновления. Однако будет утрачена способность получать будущие обновления безопасности для некоторых из наиболее чувствительных частей процесса запуска Windows. Корпорация Microsoft уже начала распространять замену через Windows Update, но это не является простым исправлением. Это требует тесной координации между Microsoft, производителем компьютера, а в некоторых случаях и участия пользователя, поскольку корпорация Microsoft сама назвала это событие одним из крупнейших скоординированных усилий по поддержанию безопасности в экосистеме Windows, что подчеркивает его сложность.

Понимание механизма Secure Boot

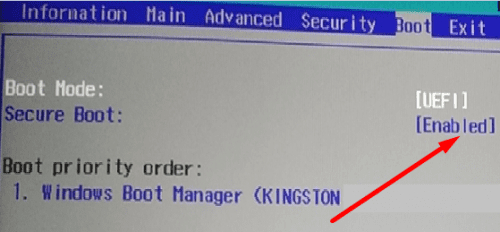

Чтобы осознать важность этого события, необходимо понять, как функционирует Secure Boot. Это не просто переключатель в настройках BIOS, хотя именно там большинство пользователей впервые с ним сталкиваются. Secure Boot представляет собой цепь доверия, иерархию криптографических сертификатов, хранящихся в прошивке UEFI материнской платы, которая проверяет каждую часть программного обеспечения, запускаемого перед загрузкой операционной системы. Если какое-либо звено этой цепи нарушено или срок его действия истек, способность всей системы к самозащите ухудшается.

На вершине этой цепи находится Ключ Платформы, или PK, принадлежащий производителю компьютера, например, Dell, Lenovo, HP или ASUS. PK является корнем доверия, авторизуя изменения для всего, что находится ниже. Под PK расположен Ключ Обмена Ключами, или KEK, сертификат KEK от Microsoft предоставляет Windows полномочия обновлять следующий уровень: Базу Данных Подписей, известную как DB, и Базу Данных Запрещенных Подписей, DBX.

База данных DB содержит сертификаты, которым компьютер доверяет подписывать загрузчики, драйверы и компоненты прошивки, ее можно представить как список разрешенных элементов для процесса загрузки. DBX, в свою очередь, является черным списком, содержащим подписи известного вредоносного программного обеспечения, которому никогда не должно быть разрешено запускаться во время загрузки. Когда компьютер запускается, Secure Boot проверяет все по этим базам данных: если загрузчик подписан сертификатом из DB, он запускается; если он совпадает с чем-либо в DBX, его блокируют. Это происходит до того, как Windows даже загрузится, что делает этот механизм чрезвычайно эффективным для безопасности, но и опасным в случае возникновения сбоев.

Проблема истечения срока действия сертификатов

В настоящее время проблема заключается в том, что срок действия трех сертификатов в этой цепи истекает. Срок действия сертификатов Microsoft Corporation KEK CA 2011 и Microsoft UEFI CA 2011 истекает в июне 2026 года. Сертификат Microsoft Windows Production PCA 2011, подписывающий сам загрузчик Windows, исчерпывает свой срок действия в октябре 2026 года. После окончания срока их действия компьютер не сможет использовать их для проверки новых обновлений, а также не сможет применять новые меры безопасности к процессу загрузки. Фактически, система окажется в ситуации, когда будет работать с защитами, актуальными на дату окончания срока действия, без возможности добавить новые.

Новые сертификаты, выпущенные в 2023 году, не являются прямой заменой один к одному, поскольку Microsoft реструктурировала способ работы сертификатов, и важно понимать причины такого шага. Оригинальный сертификат Microsoft Corporation UEFI CA 2011 подписывал все, включая загрузчики сторонних производителей, ПЗУ расширения для дополнительных карт, таких как видеокарты и сетевые адаптеры, а также различные компоненты прошивки. Это было широкое предоставление доверия, означавшее, что компрометация одной части экосистемы могла распространиться на другие части непредсказуемыми способами.

Новая структура разделяет эти обязанности, что является значительным улучшением. Теперь существует Microsoft Corporation KEK 2K CA 2023, который заменяет KEK и авторизует обновления DB и DBX, а также Windows UEFI CA 2023 для подписания компонентов загрузчика Windows. Отдельно выделен Microsoft Option ROM UEFI CA 2023, предназначенный именно для ПЗУ расширения сторонних производителей и прошивки дополнительных карт. Такое разделение означает, что системы, которым не требуется доверять ПЗУ расширения, не должны этого делать, что представляет собой настоящий прогресс в детализации модели доверия Secure Boot. Это изменение должно было произойти много лет назад, однако потребовалось истечение срока действия оригинальных сертификатов, чтобы обусловить такой переход.

Опасность устаревших сертификатов: пример BlackLotus

Если все это кажется преувеличением, стоит вспомнить о BlackLotus. Этот UEFI буткит, обнаруженный в 2023 году, был первым, который обошел Secure Boot на полностью обновленных системах Windows 11. Он использовал уязвимость CVE-2022-21894, известную как Baton Drop, и CVE-2023-24932, появившуюся в качестве попытки защититься от BlackLotus. Эти уязвимости позволяли злоумышленникам заменять современный, безопасный загрузчик на старый, уязвимый, которому система все еще доверяла через свои сертификаты. Атака воспользовалась тем фактом, что DBX Secure Boot не был обновлен для отзыва этих старых загрузчиков, что является недостатком, непосредственно связанным со сложностью управления доверием на основе сертификатов на уровне прошивки.

После загрузки BlackLotus мог отключить BitLocker, Hypervisor-Protected Code Integrity и Windows Defender еще до того, как операционная система даже начала свою работу. Он функционировал на уровне прошивки, оставаясь невидимым для антивирусного программного обеспечения. Если когда-либо возникал вопрос, почему безопасность на уровне загрузки имеет значение, то это именно та причина: злоумышленник, имеющий доступ к цепи загрузки, может фактически завладеть всей системой, и ни одно средство защиты конечных точек, работающее внутри Windows, не сможет этому предотвратить.

С тех пор Microsoft работала над отзывом уязвимых загрузчиков, однако обновление DBX Secure Boot для блокировки старых загрузчиков происходит чрезвычайно медленно, поскольку ошибка может привести к невозможности загрузки системы, и Microsoft это прямо признала. Например, у HP была ошибка прошивки, которая могла полностью препятствовать загрузке систем после применения определенных отзывов Secure Boot, что вынудило Microsoft добавить проверки, специфичные для устройств, прежде чем внедрять меры противодействия.

Истекающий срок действия сертификатов усугубляет эту ситуацию. Без обновленных сертификатов компьютер не сможет получить отзывы, необходимые для блокировки эксплойтов, таких как BlackLotus. Система останется с процессом загрузки, который доверяет программному обеспечению, которому не должен доверять, и после окончания срока действия не будет механизма для исправления этой ситуации. Microsoft четко указала, что обновленные сертификаты 2023 года являются последней мерой безопасности для устранения уязвимости BlackLotus, что делает это исправление безопасности результатом трехлетней работы.

Какие компьютеры подвержены риску

Компьютеры Copilot+ и большинство устройств, произведенных с 2024 года, уже поставляются с установленными новыми сертификатами 2023 года, и почти все устройства, отгруженные в 2025 году, также их включают. Если новый компьютер был приобретен в течение последнего года или двух, вероятно, он уже защищен. Для всех остальных, а это большинство активных компьютеров с Windows, обновление является необходимым.

Корпорация Microsoft уже начала распространять новые сертификаты через регулярные обновления Windows Update на поддерживаемых системах. Для домашних пользователей Windows 11 с управляемыми Microsoft обновлениями это должно происходить автоматически через ежемесячный цикл обновлений. Microsoft внедряет это постепенно, расширяя охват на основе диагностических данных с устройств, чтобы убедиться в безопасности обновлений перед их более широким распространением. В ближайшие месяцы статус обновления сертификатов также появится в приложении «Безопасность Windows», что должно облегчить отслеживание для потребителей.

Однако для корпоративных сред этот процесс является более сложным, поскольку IT-администраторам необходимо включить как минимум «обязательный» уровень диагностических данных Windows, чтобы Microsoft могла проверить готовность устройства к обновлению. Также существует ключ реестра для активации функции: путь к нему HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot, где значение DWORD «MicrosoftUpdateManagedOptIn» следует установить на любое ненулевое число. Кроме того, Microsoft предлагает четыре различных метода развертывания: Intune, Групповая политика, ключи реестра и API системы конфигурации Windows, что свидетельствует о разнообразии сред, которые они пытаются поддерживать, и делает это исправление непростой операцией одним нажатием для тех, кто управляет большим количеством устройств.

Необходимость обновления прошивки производителем

Однако существует важный нюанс: обновление от Microsoft само по себе недостаточно, поскольку производитель компьютера (OEM) должен сначала предоставить обновление прошивки. Это обновление прошивки отвечает за обновление Ключа Платформы и подготовку среды UEFI для принятия новых сертификатов. Без него применение обновления сертификатов через Windows может завершиться неудачей или, в худшем случае, вызвать проблемы с загрузкой. Корпорация Microsoft тесно сотрудничает с OEM-производителями по этому вопросу, и многие из них уже опубликовали собственные руководства, однако не каждый производитель предоставляет обновления прошивки для старого оборудования. Если компьютеру более пяти-шести лет, существует реальная вероятность того, что его производитель уже прекратил поддержку, и он может остаться с истекающим сроком действия сертификатов без дальнейших возможностей для обновления.

Пользователи Windows 10 в сложном положении

Существует одна группа, которая особенно сильно пострадает от этой ситуации, и она довольно велика: пользователи Windows 10. Корпорация Microsoft прекратила поддержку Windows 10 в октябре 2025 года, и устройства, работающие на неподдерживаемых версиях Windows, вообще не получают обновлений. Это означает, что они не получат новых сертификатов Secure Boot. Если пользователь не зарегистрирован в Программе Расширенных Обновлений Безопасности (Extended Security Updates), которая имеет свои собственные расходы и ограничения, его машина просто никогда не получит сертификаты 2023 года через обычные каналы.

Аппаратные требования Windows 11, в частности требование наличия модуля TPM 2.0, исключили миллионы полностью функциональных компьютеров, даже несмотря на существование некоторых обходных путей. Таким образом, может возникнуть ситуация, когда машина слишком стара для Windows 11, но все еще работает на Windows 10, и теперь она также слишком стара, чтобы получить обновленные сертификаты Secure Boot. Эти проблемы накапливаются, и для таких пользователей нет однозначного решения.

Пострадавшие системы распространяются не только на физические настольные компьютеры и ноутбуки. Виртуальные машины, работающие на VMware, Hyper-V и Azure, также подлежат тому же истечению срока действия сертификатов. Microsoft опубликовала отдельные указания для Windows Server, Windows 365 и Azure Virtual Desktop, каждое из которых имеет свои особенности развертывания. Если используются виртуальные машины с включенным Secure Boot, что рекомендуется, им также необходимо обновление сертификатов.

Что следует сделать уже сейчас

Если пользователь является домашним, следует убедиться, что компьютер настроен на автоматическое получение обновлений Windows и что используется поддерживаемая версия Windows. Следует обратиться к производителю ПК по поводу доступных обновлений BIOS или прошивки и установить их в первую очередь. После этого необходимо позволить Windows Update выполнить свою работу. Следует следить за приложением «Безопасность Windows» в отношении уведомлений о статусе сертификатов, когда Microsoft их распространит.

Если осуществляется управление устройствами в корпоративной среде, этот вопрос является гораздо более срочным. Microsoft рекомендует проверять страницу развертывания сертификатов Secure Boot для получения самых актуальных указаний. Начинать следует с проверки ключа реестра «UEFICA2023Status» для отслеживания развертывания и применения обновлений прошивки от производителя на всех устройствах до установки обновлений сертификатов Windows. Microsoft также проводит сессию «Спросите Microsoft что угодно» 12 марта, посвященную именно Secure Boot, которую стоит посетить тем, кто управляет большим количеством устройств.

Окончательный срок не является гибким: 27 июня 2026 года истекает срок действия первых сертификатов, а октябрь 2026 года наступает вскоре после этого. Компьютер не выйдет из строя в этот день, однако каждый день после этой даты без обновленных сертификатов будет днем, когда процесс загрузки является менее безопасным, чем должен быть. Microsoft описала это как переход в «деградированное состояние безопасности», и, учитывая продемонстрированное BlackLotus, это не тот риск, который стоит игнорировать. Цепь загрузки – это то место, где безопасность должна работать безупречно, поскольку все, что происходит после нее, зависит от нее.

По материалам: xda-developers