![]()

Головний антивірусний експерт «Лабораторії Касперського» Олександр Гостєв розповів у блозі компанії про цікаву тенденцію. Вона набирає обертів останні місяці, і її суть у тому, що хакери крадуть електрику користувачів та позичають їхні процесори для заробітку. Поки ви нічого не підозрюєте, ваш ПК може з усіх сил генерувати криптовалюту для зловмисників.

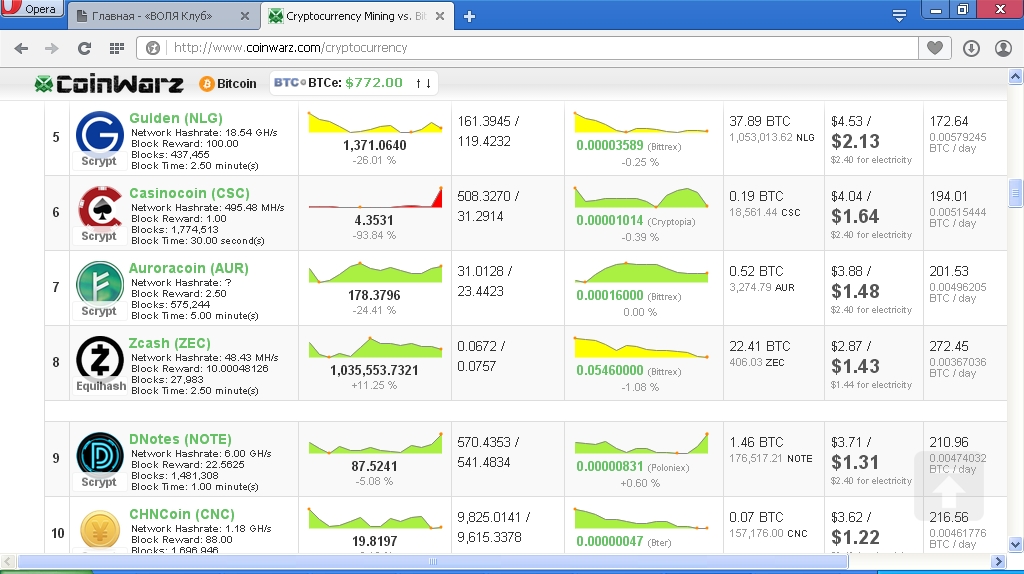

Добувати гроші на персональних комп’ютерах було актуальною справою кілька років тому. Але зараз складність цього процесу вивела ПК з гри, і для цього використовують спеціальні апаратні рішення. Однак з появою криптовалюти Zcash ситуація змінилася.

Zcash (ZEC) з’явився 28 жовтня 2016 року, і розробники охарактеризували своє дітище так: «Якщо біткойни можна порівняти з http для грошей, то Zcash – це https». Криптовалюта, кажуть у «Лабораторії Касперського», дійсно має цікаву особливість: транзакції Zcash дозволяють приховати відправника, одержувача і суму угоди. Такий рівень анонімності відразу привернув увагу інвесторів, майнерів і кіберзлочинців.

На старті вартість 1 ZEC доходила до $30 000, але незабаром курс значно понизився. На даний час він тримається на позначці 0,07-0,01 ZEC/BTC (близько $70). Проте Майнінг Zcash залишається одним з найбільш прибуткових порівняно з іншими наявними криптовалютами.

Гостєв пише, що це призвело до відродження одного з видів кіберзлочинності діяльності – створення ботнетів для майнінгу. Їхня кількість останніми роками скоротилася практично до нуля через низьку прибутковість подібних операцій.

У листопаді 2016 року фахівці «Лабораторії Касперського» зафіксували кілька інцидентів, пов’язаних з несанкціонованим установленням програм для добування валюти Zcash на комп’ютери користувачів. При цьому програми самі по собі не є шкідливими, тобто більшість антивірусних рішень або не реагують на них зовсім або визначають як потенційно небажане ПЗ.

Поширюються майнери також цілком стандартними способами: їх встановлюють під виглядом інших легальних програм, додаючи до складу різних програмних пакетів. Поки що дослідники не зафіксували жодного випадку масових розсилок або поширення майнеру за допомогою експлойтів на сайтах. Однак вони попереджають, що якщо поточна прибутковість майнінгу збережеться на тому ж рівні, поява інших механізмів поширення – лише питання часу.

«Через те, що майніговое ПЗ не є шкідливим, більшість захисних рішень пропускає його. У минулому з біткойнами це призвело до появи так званих майнінгових ботнетів – мереж заражених комп’ютерів, чиї потужності використовувалися для генерації криптовалюти. Зрештою процес майнінгу біткойнів втратив будь-який сенс через колосальне збільшення витрат часу і енергоресурсів. І всі ці ботнети самі собою зникли. Але тепер, з появою Zcash, історія може повторитися», – пояснює Олександр Гостєв.

На даний час найбільш активно використовується nheqminer від майнінг-пулу Nicehash. Відомі два його варіанти: один з них отримує виплати в Bitcoin, другий – у Zcash. Дослідники виявили близько 1000 унікальних користувачів, у яких установлено один із варіантів майнера Zcash з ім’ям, відмінним від стандартного. Якщо середній комп’ютер здатний добувати близько 20 хешів в секунду, то це означає близько 20 000 хешів в секунду від тисячі інфікованих машин. Виходить, що дохід операторів такого ботнету становить приблизно $6200 в місяць або $75 000 на рік.

Щоб користувачам було складніше помітити майнери, вони маскуються. У блозі «Лабораторії Касперського» перераховані такі приклади:

- diskmngr.exe

- mssys.exe

- C: \ system \ taskmngr.exe

- system.exe

- nsdiag.exe

- taskmngr.exe

- svchost.exe

- C: \ Users \ [username] \ AppData \ Roaming \ MetaData \ mdls \ windlw \ mDir_r \ rhost.exe

- qzwzfx.exe

- C: \ Users \ [username] \ AppData \ Local \ Temp \ afolder \ mscor.exe

- C: \ Program Files \ Common Files \ nheqminer64.exe

- C: \ Windows \ Logs \ Logsfiles64 \ conhost.exe

- apupd.exe

Детальніше про те, що являю собою криптовалюта та особливості роботи з нею, читайте у статті «Біткойни стали нормальними грошима».