Владельцы новеньких OLED-телевизоров часто сталкиваются с дилеммой: действительно ли их дорогая игрушка обречена на необратимые «шрамы» от статических изображений, или это лишь очередной миф, раздутый интернет-форумами? Именно этот вопрос тревожил одного ценителя технологий, который, после замены обычного монитора на желанный OLED-телевизор для игр и развлечений, вместо наслаждения получил тревогу из-за возможного выгорания экрана. Форумы, как всегда, были переполнены страшилками о том, как экраны превращаются в призраки.

Чтобы развеять собственные страхи и разобраться в этом вопросе, он провёл собственное «расследование», собрав рекомендации из разнообразных онлайн-сообществ, от «экспертов» и «обозревателей», а затем тщательно настроил свой телевизор. Спустя два года, на удивление, никаких признаков «выгорания» так и не появилось, что подводит к мысли о действенности определённых мер. Итак, попробуем разобраться, что именно нужно делать, чтобы ваш OLED-экран не стал жертвой «пиксельной амнезии».

Контроль яркости пикселей: битва за долговечность экрана

Первым, и как утверждается, самым эффективным шагом в этой нелёгкой борьбе является банальная регулировка яркости пикселей — настройка, которую на удивление редко обсуждают, ведь большинство пользователей предпочитают наслаждаться «готовыми» настройками прямо из коробки. Каждый OLED-телевизор, независимо от производителя, предоставляет возможность контролировать интенсивность свечения отдельных пикселей, что является ключевым для их «здоровья». Эту функцию можно найти под разными названиями в меню вашего устройства, например, «Яркость пикселей OLED» у LG, просто «Яркость» у Sony или «Светимость» у Panasonic.

Основная хитрость заключается в том, что производители, желая впечатлить покупателя, навязывают режимы изображения вроде «Яркий» или «Динамический», которые действительно выглядят эффектно в магазинах, но заставляют пиксели работать на пределе своих возможностей. Такой режим работы, принудительно выкручивая все параметры на максимум, неизбежно приводит к ускоренной деградации экрана со временем, сокращая его потенциальный срок службы. Это классический пример, когда «красиво» не всегда означает «хорошо» или «долговечно».

Если вы просматриваете контент в формате HDR или Dolby Vision, где метаданные уже содержат информацию о тональном отображении, оставьте значение яркости на 100%, ведь в этом случае телевизор сам должен корректно управлять пикселями. Однако для стандартного контента (SDR), особенно если вы смотрите телевизор в тёмной комнате, подобной домашнему кинотеатру, рекомендуется снизить яркость пикселей до диапазона 25-45%. В умеренно освещённом помещении значения 50-80% будут вполне уместными, но всё же меньшими заводского максимума.

Не менее важно выключить или установить на минимальное значение функцию «Пиковой яркости», если вы не стремитесь к взрывным, но часто некорректным визуальным эффектам. Дело в том, что SDR-контент просто не содержит достаточного количества метаданных для адекватной компенсации перегрузки пикселей. Каждое снижение яркости на 10% обещает значительно продлить жизнь вашим пикселям, что уже звучит как существенная выгода, поэтому не забудьте применить эти изменения для каждого источника сигнала отдельно. В конце концов, эта настройка определяет фактический «потолок» или «базовый уровень» интенсивности, с которой контент может «нагружать» пиксели вашего дорогого экрана.

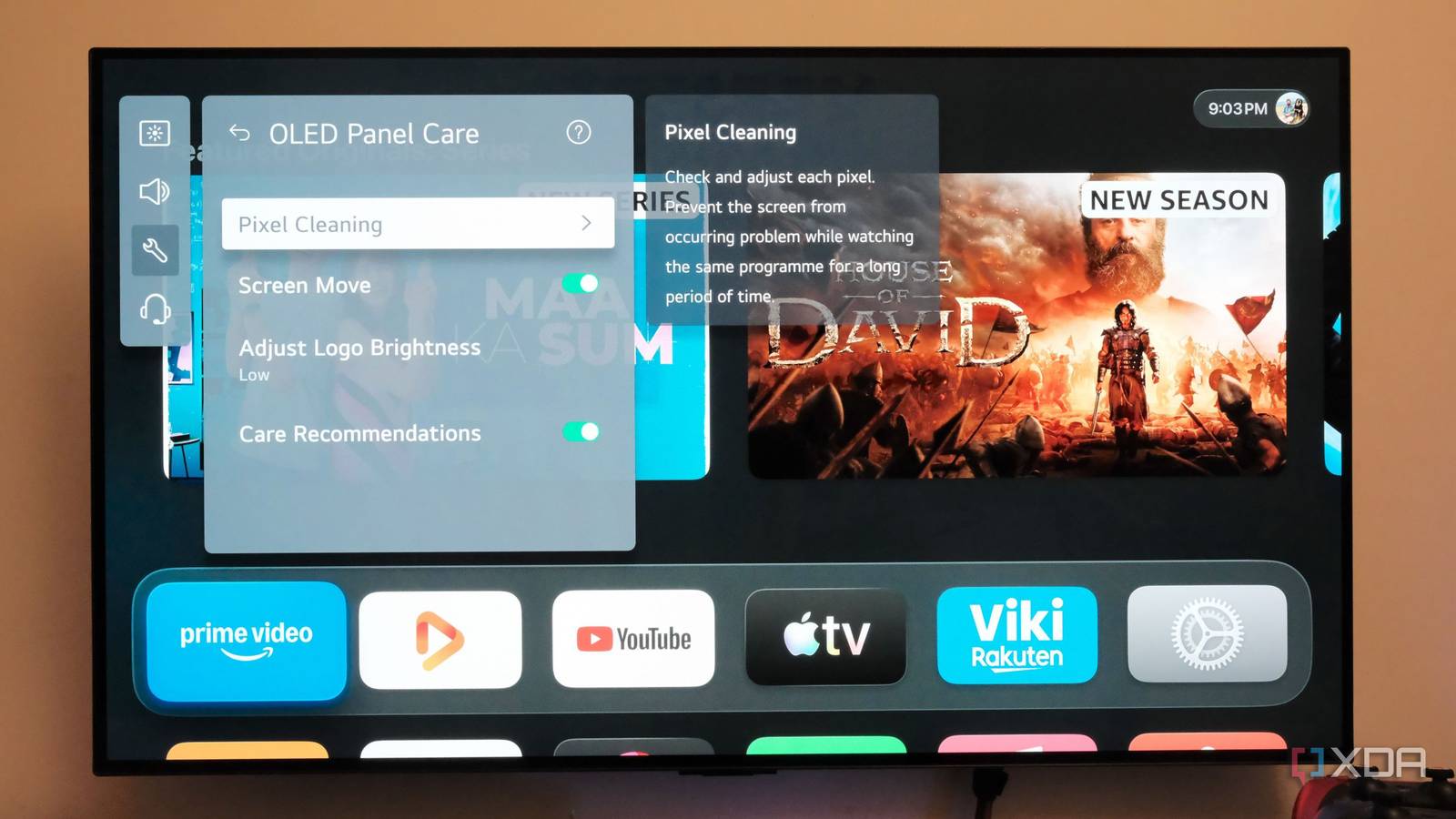

«Пиксельная очистка»: не такая уж и автоматическая «саморегенерация»

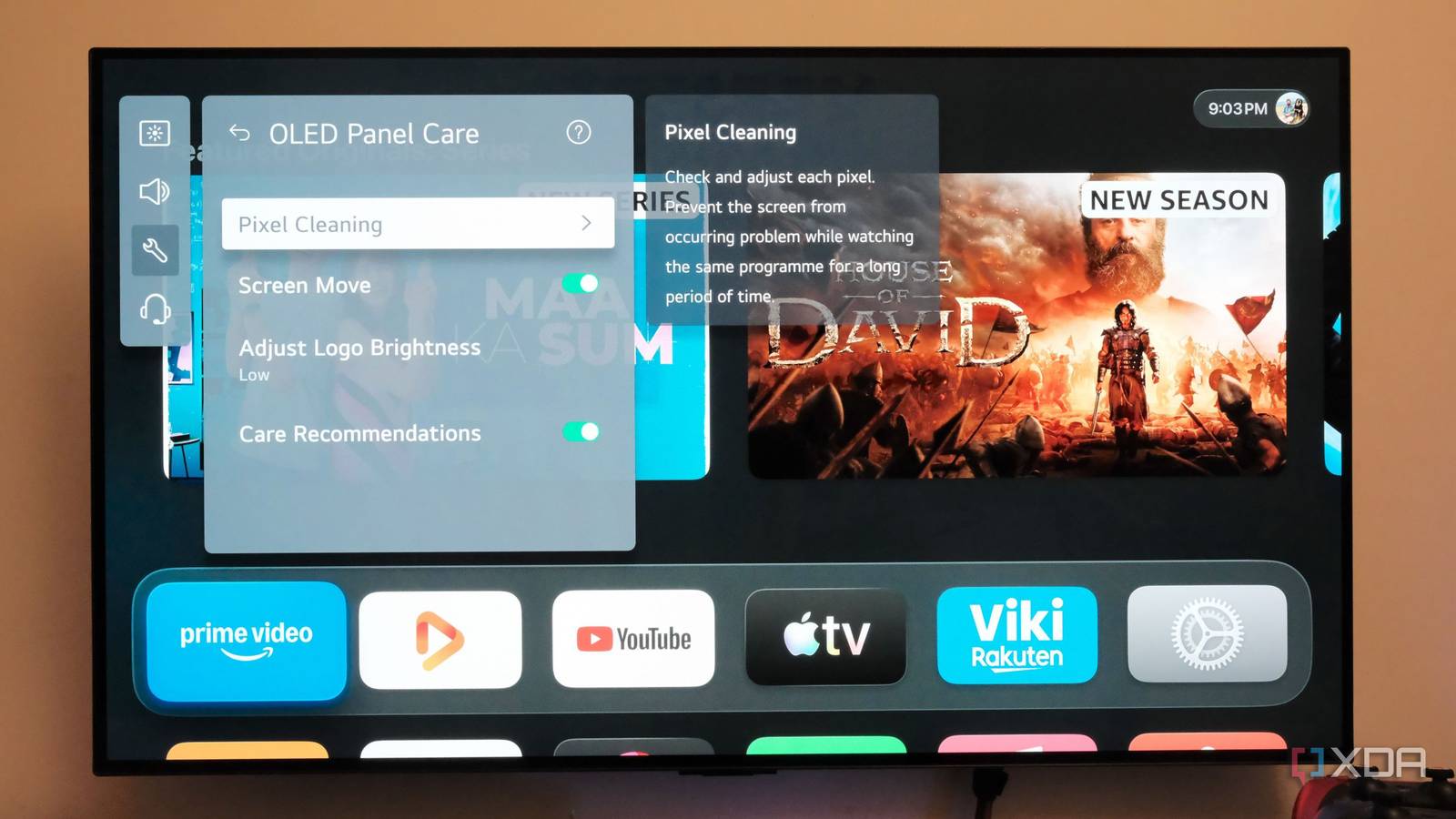

Мало кто знает, что современные OLED-телевизоры оснащены своеобразным «механизмом самовосстановления», который производители с гордостью называют «Пиксельной очисткой» или «Обновлением панели». Этот цикл компенсации пикселей, который должен якобы автоматически запускаться каждый раз, когда вы выключаете телевизор, по сути является лишь короткой, «поверхностной» версией настоящего глубокого ухода. У LG это называется «Pixel Cleaning», у Samsung – «Pixel Refresh», а у Sony – «Panel Refresh», но суть от этого не меняется.

Типичный пользователь, полагаясь на маркетинговые обещания, может и не догадываться, что этот «автоматический» процесс, который длится всего около десяти минут, является лишь прелюдией к настоящей очистке. И это действительно проблема, ведь более глубокий цикл очистки, способный решить более серьёзные проблемы с выгоранием, обычно зарыт где-то в удалённых меню «Ухода за OLED» или «Ухода за панелью».

Вот почему крайне важно, после многочасовых игровых марафонов или длительного просмотра спортивных соревнований или новостных каналов с постоянными логотипами и неподвижными строками, не лениться и самостоятельно запускать более глубокий цикл пиксельной очистки. Многие этого не делают, полагаясь на неизвестный алгоритм, и это является серьёзной ошибкой, которая может стоить вашему экрану долговечности.

Если вы заметили на сером экране едва заметные «призраки» или остаточное изображение от логотипа, игрового интерфейса или той же новостной строки, это бесспорный сигнал: немедленно запустите ручной цикл обновления пикселей. Не стоит надеяться, что «автоматическая» версия, работающая в фоновом режиме, волшебным образом решит эту проблему за вас.

Скрываем «бренды»: как заставить телевизор приглушать логотипы

Даже если вы прилагаете чрезвычайные усилия, чтобы беречь свой OLED-телевизор от всего плохого, панели всё равно имеют неприятную склонность «запоминать» статические элементы, особенно те, что неизменно красуются на экранах спортивных матчей, новостных выпусков или других каналов. Логотипы, бегущие строки и другая неподвижная графика остаются на экране часами, держа определённые пиксели в постоянном напряжении, что, конечно, не идёт им на пользу.

К счастью, разработчики не совсем забыли об этой проблеме: ваш OLED-телевизор имеет встроенный механизм, способный обнаруживать такие статические элементы и снижать их яркость. Это своеобразный «камуфляж», призванный уменьшить нагрузку на пиксели в определённых зонах. У LG и Samsung эту функцию легко найти как «Регулировка яркости логотипа», а у Panasonic – под названием «Контроль яркости». Владельцам Sony повезло больше: их телевизоры, управляемые программным обеспечением Google TV, обещают делать это автоматически, без лишних настроек.

В зависимости от того, как часто вы подвергаете свой экран «пыткам» статическими изображениями, стоит настроить эту функцию на «Высокий» или «Средний» уровень. Это приведёт к тому, что логотипы новостных каналов или спортивных трансляций будут автоматически тускнеть – настолько незаметно, что вы вряд ли обратите на это внимание, если, конечно, не начнёте пристально искать подвох. Ведь чем меньше «светятся» эти навязчивые эмблемы, тем дольше проживут пиксели под ними.

Наслаждайтесь OLED без лишних драм: действительно ли всё так страшно?

Конечно, не стоит забывать, что проблемы с выгоранием, которые досаждали первым поколениям OLED-телевизоров, были действительно существенными. Но современные модели, произведённые с использованием более стабильных соединений, более долговечных материалов и более продуманной системы управления напряжением, уже не так уязвимы, как их прародители. Производители, кажется, наконец осознали свои ошибки и оснащают новые экраны рядом защитных функций, работающих по умолчанию, таких как «Сдвиг пикселей» и автоматические заставки. Даже если вы очень постараетесь, они, скорее всего, самостоятельно «залечат» большинство микроповреждений пикселей.

Так что, если вы, несмотря на все эти защитные механизмы, всё ещё склонны паниковать из-за потенциального выгорания вашего OLED-телевизора, эти настройки, возможно, помогут вам немного успокоиться. Встроенные механизмы защиты панели, в сочетании с вашим осознанным вниманием к упомянутым выше рекомендациям, действительно могут значительно продлить жизнь экрана, позволяя вам наконец наслаждаться OLED-телевизором так, как он и был задуман – без лишних драм и постоянных взглядов в сторону экрана в ожидании «призраков».