Законы о проверке возраста распространяются по всему миру, создавая опасный и запутанный клубок правил относительно того, что можно смотреть и делать в Интернете. Хотя эти заявления направлены на защиту детей, на практике они создают вредные режимы цензуры и наблюдения, которые подвергают риску всех, как взрослых, так и молодых людей.

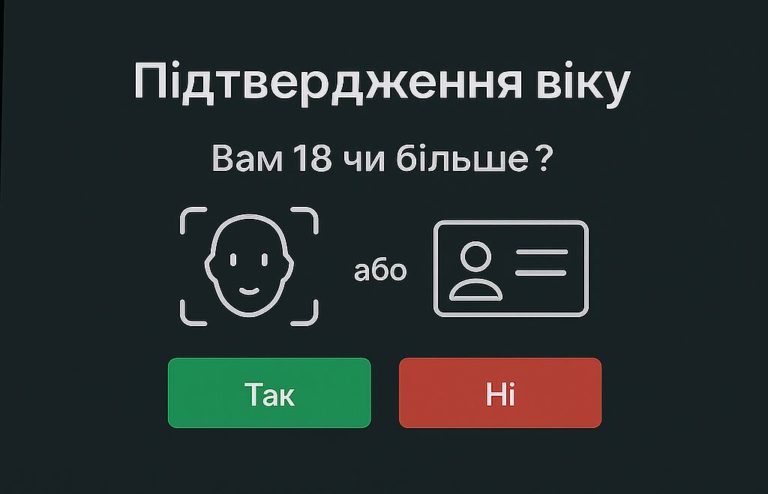

Термин «проверка возраста» в повседневном использовании охватывает широкий спектр технологий проверки возраста: от систем, которые заставляют вас загружать правительственные удостоверения личности, до инструментов оценки возраста по сканированию лица и до систем, которые определяют возраст, заставляя вас предоставлять личные данные. Хотя разные законы требуют разных методов, одно остается неизменным: каждый из этих методов собирает конфиденциальную личную информацию и создает барьеры для доступа в Интернет. Все подобные требования именуются в дальнейшем проверкой возраста, проверкой возраста или возрастными ограничениями.

Ощущение подавленности лавиной таких законов и навязчивых технологий является обычным явлением. Это действительно сложно. Однако понимание того, как эти требования работают и кому они наносят вред, имеет решающее значение для обеспечения безопасности вас и ваших близких в Интернете. Проверка возраста в наши дни повсюду, поэтому ей необходимо противодействовать, чтобы защитить Интернет в том виде, в каком он существует и ценится.

Почему требования обязательной проверки возраста являются проблемой

В США более половины штатов уже приняли законы, требующие проверки возраста на онлайн-платформах. Конгресс рассматривает еще больше инициатив на федеральном уровне. На недавних слушаниях в Палате представителей были оценены девятнадцать отдельных предложений, касающихся безопасности молодежи в Интернете. Некоторые из них масштабны, некоторые противоречивы, и каждый из них жестче предыдущего.

Безопасность молодых людей в Интернете является общим стремлением. Однако проверка возраста не является универсальным решением, которое пытаются представить законодатели.

Остальной мир движется в том же направлении. Этим летом в Великобритании вступил в силу Закон о безопасности в Интернете. В Австралии вступил в силу новый закон, запрещающий доступ к социальным сетям лицам до 16 лет. Ряд других стран также рассматривают аналогичные ограничения.

Безопасность детей в Интернете является традиционным обоснованием. Однако проверка возраста не является панацеей. На самом деле обязательные возрастные ограничения принесут больше вреда, чем пользы, особенно молодым людям, которых они должны защищать. Такие требования подрывают фундаментальные права на свободу выражения мнений как взрослых, так и молодежи, создают новые барьеры для доступа к легальному, активному, а иногда и жизненно важному контенту и неоправданно ставят под угрозу конфиденциальность, анонимность и безопасность всех пользователей Интернета.

Если законодатели действительно заинтересованы в улучшении онлайн-безопасности, было бы разумнее принять строгие и всеобъемлющие законы о конфиденциальности вместо создания новых систем наблюдения, цензуры и изоляции.

Опасности проверки возраста

Взрослые без удостоверений личности теряют доступ к Интернету

Системы проверки на основе документов предполагают, что у каждого есть действительное удостоверение личности с правильным именем и актуальным адресом. Около 15 миллионов взрослых американцев не имеют водительских прав, а 2,6 миллиона не имеют удостоверения личности с фотографией, выданного правительством. Еще 34,5 миллиона взрослых не имеют водительских прав или удостоверения личности штата с действующим именем и адресом.

Некоторые законы позволяют платформам запрашивать финансовые документы, такие как кредитные карты или записи об ипотеке. Однако при этом игнорируется тот факт, что почти 35 процентов взрослого населения США не имеют собственного дома, а около 20 процентов домохозяйств не имеют кредитных карт. Мигранты, независимо от правового статуса, также могут быть не в состоянии получить кредитные карты или другие финансовые документы.

Люди с ограниченными возможностями сталкиваются с дополнительными барьерами при доступе к Интернету

Требования подтверждения возраста оказывают наиболее болезненное воздействие на людей с ограниченными возможностями. Системы распознавания лиц обычно не справляются с лицами, имеющими физические различия, от чего страдают около 100 миллионов человек во всем мире, живущих с такими характеристиками. Технологии «проверки живости» могут исключить лиц с ограниченной подвижностью. Поскольку эти технологии становятся воротами в онлайн-пространство, люди с ограниченными возможностями все чаще оказываются отрезанными от основных услуг и платформ без четко определенных процедур апелляции, учитывающих интересы инвалидов.

Документоориентированные системы также не решают эту проблему. Как отмечалось ранее, люди с ограниченными возможностями с меньшей вероятностью будут иметь действующие водительские права, поэтому документальные технологии с возрастными ограничениями также являются исключением.

Анонимность в Интернете исчезает

Системы проверки возраста по своей сути являются системами наблюдения. Требование подтверждения личности для доступа к основным онлайн-сервисам создает риск создания Интернета, в котором анонимность исчезает. Для людей, безопасность которых зависит от анонимности, это серьезная проблема. Жертвам домашнего насилия необходима анонимность, чтобы скрыться от насильников, которые могут следить за их деятельностью в Интернете. Журналисты, активисты и информаторы обычно используют анонимность для защиты источников и организации без риска судебного преследования или государственного надзора. В странах с авторитарными режимами анонимность часто является единственным способом получить доступ к ограниченным ресурсам или поделиться информацией без подавления. Системы проверки возраста, требующие государственного удостоверения личности или биометрических данных, устраняют эту защиту и оставляют наиболее уязвимых людей беззащитными.

Молодые люди теряют доступ к жизненно важной информации в Интернете

Поскольку установленные государством правила проверки возраста либо блокируют доступ молодежи к социальным сетям, либо требуют согласия родителей для входа в систему, они могут лишить несовершеннолетних доступа к важной информации о здоровье, сексуальности и гендерной идентичности. Во многих штатах США программа полового воспитания, основанная исключительно на воздержании, является обязательной, что делает Интернет ключевым источником знаний и самопознания. Однако законы о проверке возраста могут заблокировать доступ к этой важной информации.

Речь идет не только о порнографии. Речь идет о половом воспитании, ресурсах по психическому здоровью и даже важной литературе. Некоторые штаты и страны могут начать подавлять контент, который они считают «вредным для несовершеннолетних». Сюда могут входить книги по сексуальному здоровью, искусству, истории и даже отмеченные наградами романы. Такие законы часто используются для нападения на все, что бросает вызов определенным политическим или культурным представлениям, от различных образовательных материалов до средств массовой информации, которые просто содержат темы сексуальности или гендерного разнообразия. То, что начинается как «защита» детей, может легко перерасти в полномасштабное цензурное движение, блокирующее контент, жизненно важный для развития, образования и благополучия несовершеннолетних.

Это также особенно вредит детям, обучающимся на дому. Они полагаются на Интернет для проведения исследований, онлайн-курсов и экзаменов. Для многих Интернет является центральным элементом образования и общественной жизни. Интернет также является ключом к психическому здоровью таких детей, поскольку они часто сталкиваются с изоляцией. Законы о проверке возраста ограничивают доступ к ресурсам, необходимым для их образования и благополучия.

Молодые люди в приемных семьях полностью отключены от Интернета

Законопроекты о проверке возраста, требующие согласия родителей, не учитывают молодых людей, находящихся в приемных семьях. Это особенно актуально для тех, кто находится в групповых домах без законных опекунов, способных дать согласие, или с временными приемными родителями, которые не могут доказать опеку. Такие системы фактически лишают некоторых наиболее уязвимых молодых людей доступа к онлайн-платформам и ресурсам, в которых они отчаянно нуждаются.

Персональные данные каждого находятся под угрозой

Система проверки возраста представляет серьезную угрозу для конфиденциальности как взрослых, так и молодежи. Требование загружать конфиденциальную личную информацию, такую как государственные удостоверения личности или биометрические данные для проверки возраста, создает серьезные риски для конфиденциальности и безопасности. Согласно этим законам, пользователи не просто показывают удостоверение личности на короткое время, как, например, в винном магазине. Вместо этого они передают свои документы сторонним компаниям, что вызывает серьезные вопросы о том, кто получает, хранит и контролирует эти данные. После загрузки эта информация может быть раскрыта, неправильно обработана или скомпрометирована, как это неоднократно случалось при утечке данных.

Системы проверки возраста не являются исключением из этого риска. Такие компании, как AU10TIX, и такие платформы, как Discord, уже столкнулись с громкими утечками данных, из-за которых наиболее конфиденциальная информация пользователей оставалась открытой на месяцы или даже годы.

Чем больше мест проходят личные данные, тем выше риск их неправильного использования или кражи. Пользователи фактически теряют контроль над своей конфиденциальностью после передачи таких неизменяемых данных, что делает такой подход к проверке возраста серьезной угрозой кражи личных данных, шантажа и других нарушений конфиденциальности. Дети уже являются одной из основных целей кражи личных данных, и эти требования парадоксальным образом увеличивают риск причинения им вреда.

Нарушены все права на свободу слова

Сегодня Интернет — это общественное пространство, основное место, где люди обмениваются идеями, организуются, учатся и создают сообщества. Даже Верховный суд США признал, что социальные сети являются одним из самых мощных инструментов, позволяющих простым людям быть услышанными.

Системы проверки возраста неизбежно блокируют доступ некоторых взрослых к легальному контенту и в то же время позволяют некоторым пользователям младше 18 лет обходить ограничения. Поскольку эти системы слишком ограничительны для взрослых и недостаточно эффективны для несовершеннолетних, они ограничивают законное выражение мнения.

По материалам: EFF