Большинство людей почти никогда не задумываются о том, как их телефон подключается к базовой станции сотовой связи. Этот процесс постоянно происходит в фоновом режиме без участия пользователя, и именно в этом скрыта потенциальная угроза. Существует возможность, что базовая станция, к которой происходит подключение, не является тем, чем кажется на первый взгляд. Операционная система Android способна сообщать о подобных ситуациях, но только при определенных условиях.

Как» Stingray » перехватывают соединение

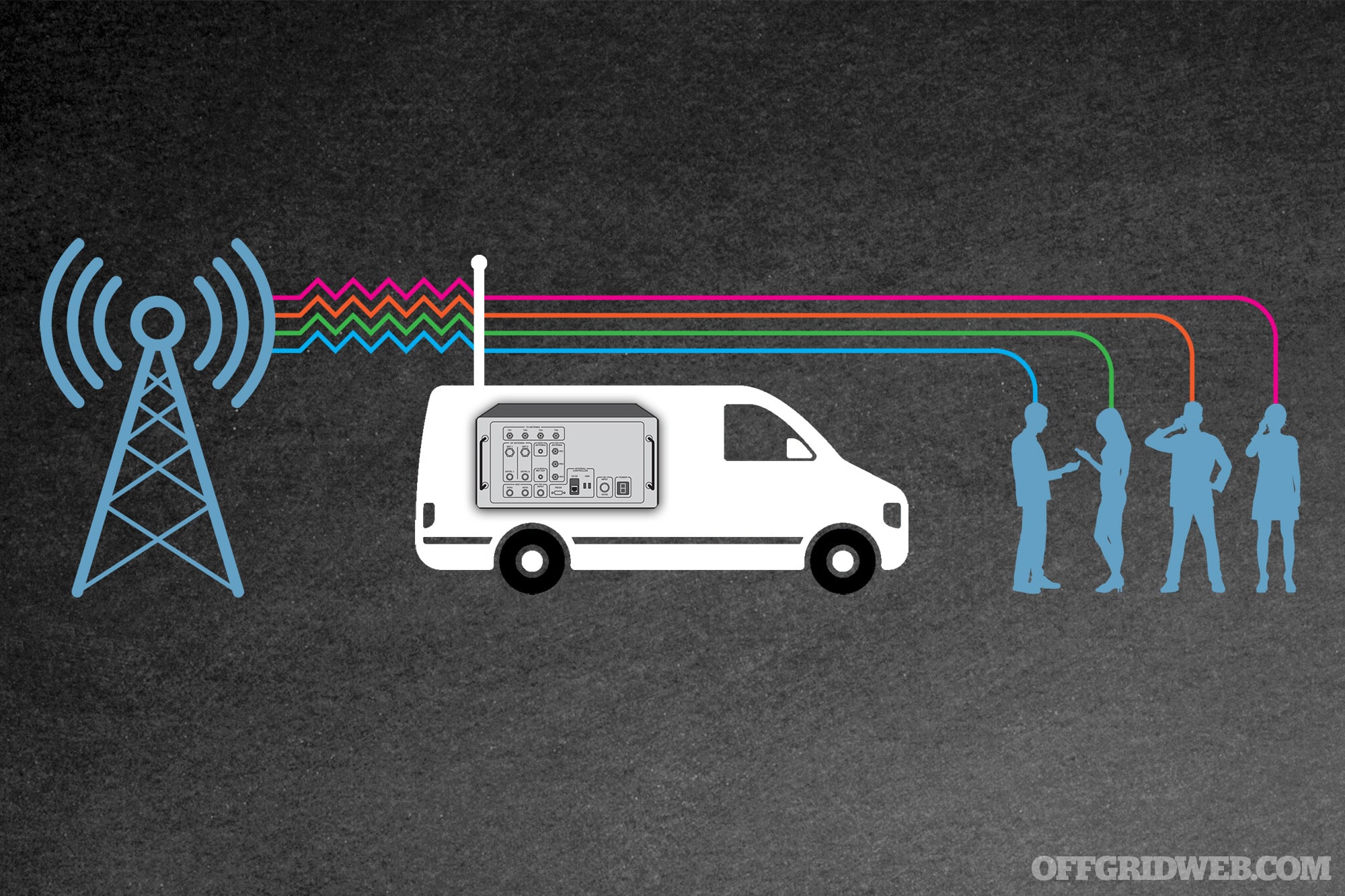

Прежде всего стоит рассмотреть саму природу угрозы. Устройства, известные под названием «Stingray», технически именуются IMSI-catcher, то есть перехватчиками международных идентификаторов мобильных абонентов. Они применяются преимущественно с целью наблюдения и имитируют работу настоящих базовых станций. Такие устройства выступают посредником между мобильным телефоном и реальной сетью оператора. Когда смартфон ошибочно подключается к такому фальшивому узлу, система воспринимает его как настоящую сотовую башню, после чего злоумышленник получает возможность собирать информацию об устройстве и принудительно переводить его на устаревший, незашифрованный протокол связи.

Именно это позволяет перехватывать телефонные разговоры или читать текстовые сообщения без каких-либо очевидных признаков компрометации со стороны пользователя. Кроме того, в таких ситуациях возможен сбор данных с телефонов других людей, находящихся поблизости. На протяжении многих лет подобные устройства использовались правоохранительными органами для отслеживания подозреваемых, однако со временем доступ к таким технологиям стал значительно проще, что создало риски злоупотреблений и утечки данных обычных пользователей.

Положительным моментом является то, что компания Google постепенно внедряет средства противодействия таким атакам, хотя этот процесс происходит довольно медленно. В 2021 году вместе с выходом Android 12 появилась возможность полностью выключать подключения к сетям второго поколения, которые отмечаются слабым уровнем защиты и активно используются IMSI-catcher. Два года спустя было объявлено, что Android 14 получит поддержку по отключению устаревшего метода шифрования, который упрощает перехват SMS-сообщений и голосовых вызовов. Впоследствии Android 15 дополнил эти меры функциями, позволяющими операционной системе получать уведомления в случаях, когда сеть запрашивает идентификаторы устройства или принудительно переводит соединение на менее защищенный уровень шифрования.

Эти изменения подводят к Android 16, актуальной версии системы. Хотя все указанные механизмы выглядели перспективными на момент анонсов, до недавнего времени фактически была доступна лишь функция блокировки сетей 2G. Причина заключается в аппаратных ограничениях, поскольку программное обеспечение само по себе имеет ограниченные возможности. Для полноценной работы таких средств защиты модем смартфона должен уметь взаимодействовать с операционной системой Android строго определенным образом, а такая аппаратная поддержка пока реализована лишь в ограниченном количестве устройств.

Из-за этих требований полный набор инструментов защиты сотовых сетей в настоящее время доступен исключительно для серии Pixel 10. соответствующие настройки размещены в системном разделе «Безопасность мобильной сети». Даже при использовании новейших моделей, таких как Galaxy S25 с One UI 8 и Android 16, обычно доступен только переключатель отключения сети 2G. Это полезная, но неполная функция.

Включение уведомлений о незашифрованных сетях

Для устройств серии Pixel 10 Дополнительные параметры сетевой безопасности можно активировать вручную, поскольку по умолчанию они отключены. Для этого необходимо открыть системные настройки и перейти в раздел «Безопасность и конфиденциальность», далее выбрать пункт «Дополнительные параметры безопасности и конфиденциальности» и открыть раздел «Безопасность мобильной сети». В этом меню доступны два основных переключателя.

Первый параметр, сетевое оповещение, отвечает за информирование пользователя в случаях подключения к незашифрованной сети или когда сеть фиксирует идентификационные данные устройства или SIM-карты. Именно этот механизм может сигнализировать о возможном подключении к фальшивой базовой станции. Второй параметр, защита от сетей 2G, полностью блокирует возможность установления соединения с сетями второго поколения.

В случае возникновения ситуаций, предусмотренных в настройках уведомлений, пользователь получит уведомление о том, что установлено соединение с незашифрованной сетью и что передаваемые данные могут быть уязвимыми. Отдельные сообщения также могут информировать о факте записи идентификационных данных устройства, с указанием времени и частоты таких событий. Подобные уведомления могут играть важную роль в защите личной информации.

Сейчас большинство Android-устройств все еще ограничиваются только возможностью отключения сетей 2G, что не обеспечивает полноценной защиты. Серия Pixel 10 появилась в конце прошлого года, поэтому существует разумное ожидание того, что в 2026 году на рынке появится больше смартфонов с аппаратной поддержкой полного набора функций безопасности мобильных сетей. Фальшивые базовые станции могут показаться элементом шпионских фильмов, однако в современных условиях это является реальной угрозой, с которой приходится считаться.