Безперервні дзвінки на мобільний телефон з незареєстрованих номерів – розповсюджений сьогодні інструмент у боротьбі з неугодними людьми. З його допомогою зловмисники фактично блокують жертві мобільний зв’язок: не враховуючи того, що людина змушена постійно відволікатися, її телефон постійно зайнятий і на нього важко додзвонитися. Останнім часом подібні атаки на собі відчули багато політиків і громадських активістів. Ми спробували розібратися, як здійснюється «телефонний тероризм» і як можна захиститися.

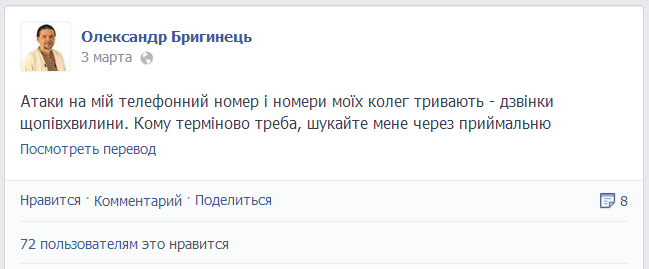

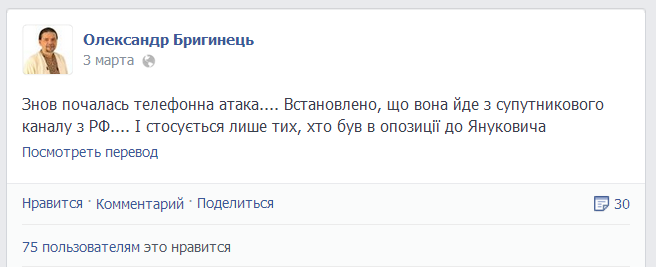

На початку березня депутат Олександр Бригинець скаржився на своїй сторінці у Facebook на подібні атаки. Кожні 30 секунд (інтервал атаки може бути різним) надходить вхідний дзвінок, але як тільки абонент відповідає, зв’язок обривається.

Його колега, депутат Леся Оробець, яка має аналогічні труднощі, опублікувала скріншот своїх вхідних дзвінків:

Про те, як працює «телефонний тероризм», редакція «MTS Today» попросила розповісти начальника департаменту безпеки «МТС Україна» Дмитра Вінцевича. І ось що він нам розповів:

Спілкування між користувачами по мобільному телефону з технічної точки зору виглядає як пересилання цифрових даних від одного оператора до іншого. Як і у випадку з інтернетом, пересилання даних називається трафіком.

Телефонний трафік ділиться на локальний (у нашому випадку український) і міжнародний. Український телефонний трафік мобільні оператори контролюють і можуть припиняти подібне «хуліганство». Але захиститися від дзвінків з-за кордону набагато складніше.

Атаки на українських політиків відбувалися саме з-за кордону:

«Існують компанії, так звані «транзитники», які не надають мобільні послуги, а торгують міжнародним трафіком. Таких компаній, можливо, сотні тисяч у всьому світі», – розповідає Дмитро Вінцевич.

«Існують компанії, так звані «транзитники», які не надають мобільні послуги, а торгують міжнародним трафіком. Таких компаній, можливо, сотні тисяч у всьому світі», – розповідає Дмитро Вінцевич.

До українських мобільних операторів міжнародний трафік приходить від іноземних компаній-партнерів. Ті у свою чергу отримують трафік від інших іноземних компаній. Але кожна іноземна компанія в цьому ланцюжку тримає в таємниці імена своїх партнерів.

«Виходить наступна ситуація. Український оператор отримав трафік, наприклад, від італійського партнера, але італійська компанія говорить, що це не її трафік, а транзитний. При цьому вона зберігає комерційну таємницю і не називає ім’я компанії. І цей ланцюжок з пересилання трафіку може бути дуже довгим», – пояснює пан Вінцевич.

Фізично «телефонний тероризм» організовується на рівні обладнання. «Транзитники» мають спеціальні програмно-апаратні комплекси, умовно назвемо їх «модулі», які вміють генерувати дзвінки. Для чого призначені такі «модулі»? Це обладнання існує для того, щоб будь-який з операторів при покупці трафіку в даної компанії міг перевірити якість пересилання даних. Наприклад, той же умовний італійський оператор хоче купити український трафік у «транзитників».

Перед цим він перевіряє якість пересилання голосового трафіку. І щоб не дзвонити вручну, цю роботу виконує обладнання, яке ми умовно назвали «модулі». Це початкове призначення обладнання.

При цьому існує можливість підставити будь-який телефонний номер як вхідний, чим і користуються «телефонні терористи». Тобто жертва «телефонного тероризму» буде бачити вхідний дзвінок, наприклад, від абонента МТС або «Укртелекому», а насправді дзвінок здійснюється з «модуля», встановленого за кордоном.

«На жаль, боротися з цим явищем на сьогоднішній день дуже важко. У мобільних операторів немає способу автоматичного блокування подібних атак. Єдине, що може зробити оператор, – це з дозволу абонента, якого атакують, тимчасово заблокувати міжнародний трафік, весь або з певних напрямків, – відзначає Дмитро Вінцевич. – Але блокування не вирішує завдання, тому що визначити за транзитними номерами походження дзвінків неможливо, оскільки використовуються коди різних країн і навіть локальних мобільних операторів для того, щоб зробити це неможливим».

З іншого боку, атака не може бути нескінченною. Адже ті, хто замовляє подібні акти тероризму, платять за це гроші і не можуть довго фінансувати таку, по суті, марну діяльність.

(Переклад матеріалу від 19 березня 2014 року)