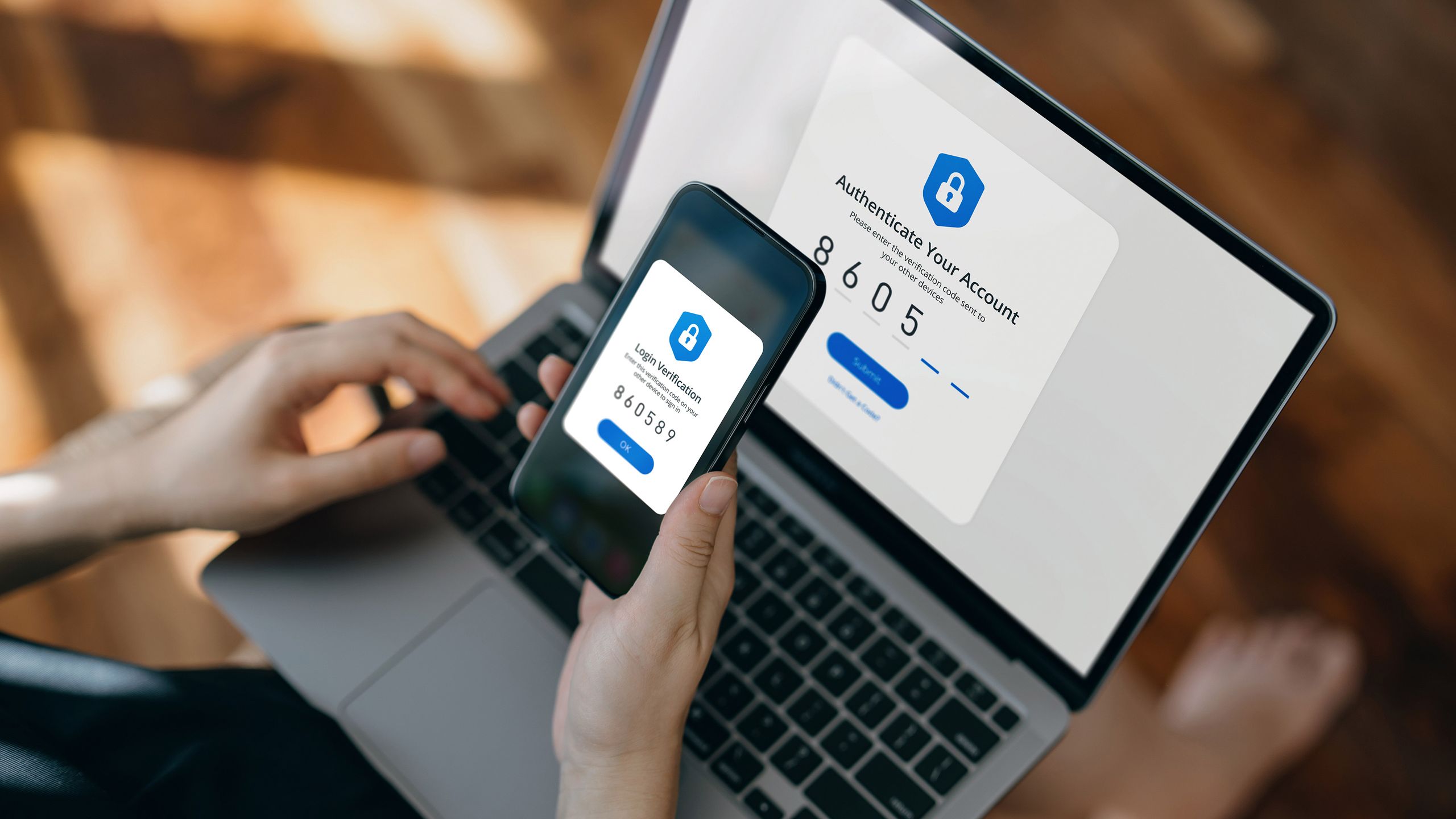

Исследователи компании Cisco Talos обнаружили новую модификацию удаленного трояна под названием CloudZ, который использует расширение Pheno для похищения конфиденциальных данных пользователей. Этот инструмент интегрируется в операционные системы Windows 10 и 11, эксплуатируя легитимную функцию Microsoft Phone Link. Благодаря этой уязвимости злоумышленники получают доступ к сообщениям, поступающим на подключенные Android-устройства, без необходимости непосредственного взлома смартфона, что значительно облегчает процесс обхода двухфакторной аутентификации и получения доступа к учетным записям через перехват одноразовых паролей.

Принцип работы вредоносного плагина Pheno базируется на мониторинге активных сессий Microsoft Phone Link и получении доступа к локальной базе данных SQLite, где хранятся SMS-сообщения и коды подтверждения. Исследователи отмечают, что злоумышленники, которые используют CloudZ, способны извлекать не только данные аутентификации, но и временные пароли, что делает этот способ атаки эффективным средством для компрометации систем, где безопасность базируется исключительно на коротких текстовых сообщениях. Информация об этой угрозе фиксируется специалистами с января 2026 года, однако метод первоначального заражения компьютеров жертв остается до сих пор не установленным.

Помимо похищения сообщений, троян CloudZ сохраняет полный функционал стандартной программы удаленного управления, что позволяет злоумышленникам выполнять командные файлы, изменять содержимое дисков и осуществлять запись экрана в режиме реального времени. Для скрытия своей активности программа использует три заранее запрограммированные строки идентификации пользователя, что делает внешний вид интернет-трафика похожим на легитимные запросы через браузеры. Это усложняет своевременное обнаружение деятельности вируса с помощью стандартных средств мониторинга сетевых соединений, которые часто пропускают такие замаскированные запросы.

Специалисты настоятельно рекомендуют пользователям отказаться от методов двухфакторной аутентификации, которые базируются на отправке одноразовых паролей через SMS-сообщения. Вместо этого стоит применять специализированные приложения-аутентификаторы или аппаратные ключи безопасности, которые не зависят от уведомлений, пересылаемых через сторонние сервисы или операционные системы. Эксперты подчеркивают, что даже при обновленном программном обеспечении использование уязвимых методов защиты создает критические риски для конфиденциальности, поскольку механизмы синхронизации мобильных устройств с компьютерами становятся прямым каналом для утечки чувствительной информации.

Хотя на данный момент нет доказательств массового распространения данного инструмента, выявленная уязвимость указывает на фундаментальную проблему безопасности при объединении сред Windows и Android. Пользователям, которые имеют настроенное соединение между смартфоном и компьютером, стоит периодически проверять список программ, имеющих доступ к файловой системе, а также избегать загрузки файлов из непроверенных источников. Учитывая самокритичную оценку ситуации, стоит заметить, что приведенные данные базируются на отчете Cisco Talos, и уязвимость до сих пор остается актуальной угрозой для всех владельцев Windows-устройств с активированным функционалом Phone Link.