У сфері кібербезпеки може незабаром трапитися революція. Завдяки новій розробці ARM і Кембриджського університету компанії зможуть легко запобігати більшості кібератак. Такі результати показало шестимісячне тестування за участі 27 компаній-учасниць.

Близько 70% кібератак використовують уразливості, виявлені в пам’яті, навіть якщо такі недоліки часто добре задокументовані. Атаки, які можуть пошкодити пам’ять комп’ютера, наприклад атаки переповнення буфера, можуть дозволити суб’єктам загрози виконувати DDoS-атаки та дистанційне захоплення за допомогою зловмисного програмного забезпечення.

Стандартна практика кібербезпеки полягає в тому, щоб регулярно встановлювати виправлення програмного забезпечення, що означає постійну гру в наздоганяння, щоб у майбутньому виявлялося більше вразливостей.

Новий процесор запобігає атакам на вразливість пам’яті. Компанії також розповіли про простоту використання» нової технології, мінімальні зміни, необхідні для існуючого коду, і її корисність для виявлення нових помилок у їх власному програмному забезпеченні та в їхніх залежностях.

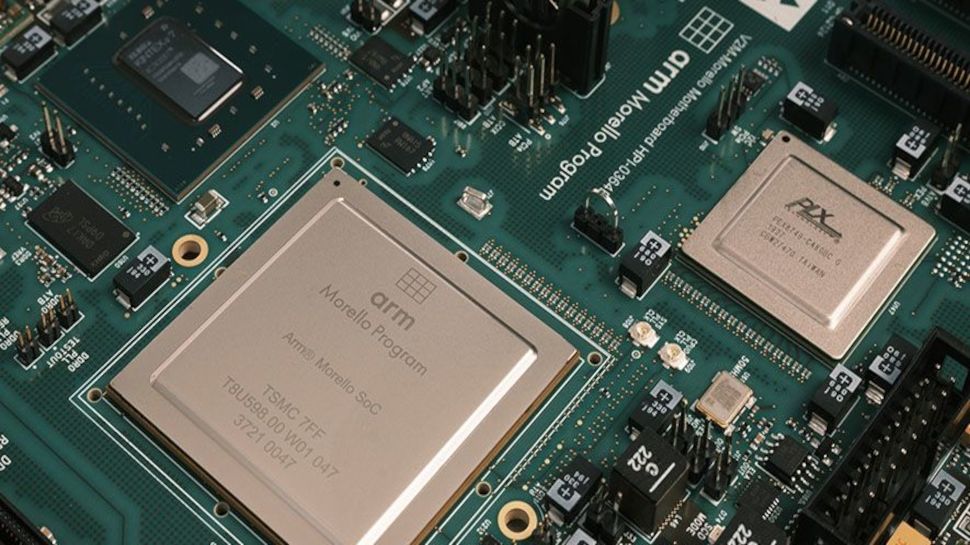

Новий прототип під назвою Arm Morello Evaluation Board має на меті покласти цьому край. Він заснований на архітектурі набору інструкцій CHERI (інструкції апаратно розширеного RISC), розробленого Кембриджським університетом і SRI International.

Він розділений, щоб переконатися, що будь-які порушення залишаються обмеженими у певному сегменті, а не поширюються на всю систему. Це лише один із сценаріїв, коли функції захисту пам’яті CHERI стануть у нагоді.

Незважаючи на те, що прототип все ще знаходиться на стадії дослідження, стверджується, що він може допомогти захистити промисловість і фірми. Уже понад тисячу днів роботи над програмою розробляються з іншими 13 мільйонами рядків коду, з якими експериментують.

Починаючи з 25 травня, буде проведено новий раунд експериментів, який вивчатиме портування платформи Morello, а також те, як архітектура CHERI може захистити додатки від недоліків пам’яті та чи можна покращити код, висвітлюючи помилки та вразливості.