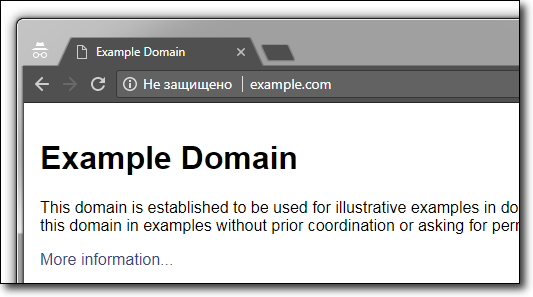

В останніх версіях Chrome – найпопулярнішого браузера нинішнього інтернету – з’явилося нове загрозливе повідомлення для користувачів. При відвідування деяких сайтів вони в адресному рядку можуть бачити сповіщення «незахищений» (Not secure) зі знаком оклику поряд. Але чи варто боятися таких сайтів і чи має нове попередження практичний сенс?

Абревіатура HTPP означає HyperText Transfer Protocol і є протоколом з 90-х років, за яким пересилаються дані. Інформація відправляється у відкритому вигляді, тому будь-хто, перехопивши пакет даних, може подивитися їхній вміст та внести власні зміни. Отримувач при цьому може не запідозрити про те, що його дані хтось дивився чи відредагував. Подібний підхід називається «людина всередині», і від нього захищає протокол HTTPS, який шифрує трафік HTTP за допомогою стандартів SSL/TLS.

Про загальномасштабне маркування сайтів на захищені та незахищені стало відомо восени 2016 року. Нинішній етап маркування у Chrome 68 також є перехідним, фінальне сповіщення має отримати червоний колір тексту та червоний трикутник зі знаком оклику.

Google, який є лідером у пошуку та монопольно володіє найпопулярнішим браузером світу і найпопулярнішою мобільною ОС, нав’язав усьому інтернету HTTPS. Зараз у зашифрованому вигляді передається:

- більше 68% трафіку Chrome на Android і Windows;

- понад 78% трафіку Chrome на Chrome OS і Mac;

- 81 з 100 найбільших сайтів інтернету встановили HTTPS за замовчуванням.

При цьому не враховується, що HTTPS потребує більше енергії. При роботі із сайтами за цим протоколом на мобільному пристрої через 3G збільшується на 50% затримка у пересиланні даних та на 30% – споживання енергії. Зважаючи, що за стандартом затримка при пересиланні даних через UMTS становить не менше 500 мс, час завантаження веб-сторінок зростає у 1,5 раза. А при відтворенні відео на мобільних пристроях вони витрачають на 25% менше енергії при прийманні даних по HTTP.

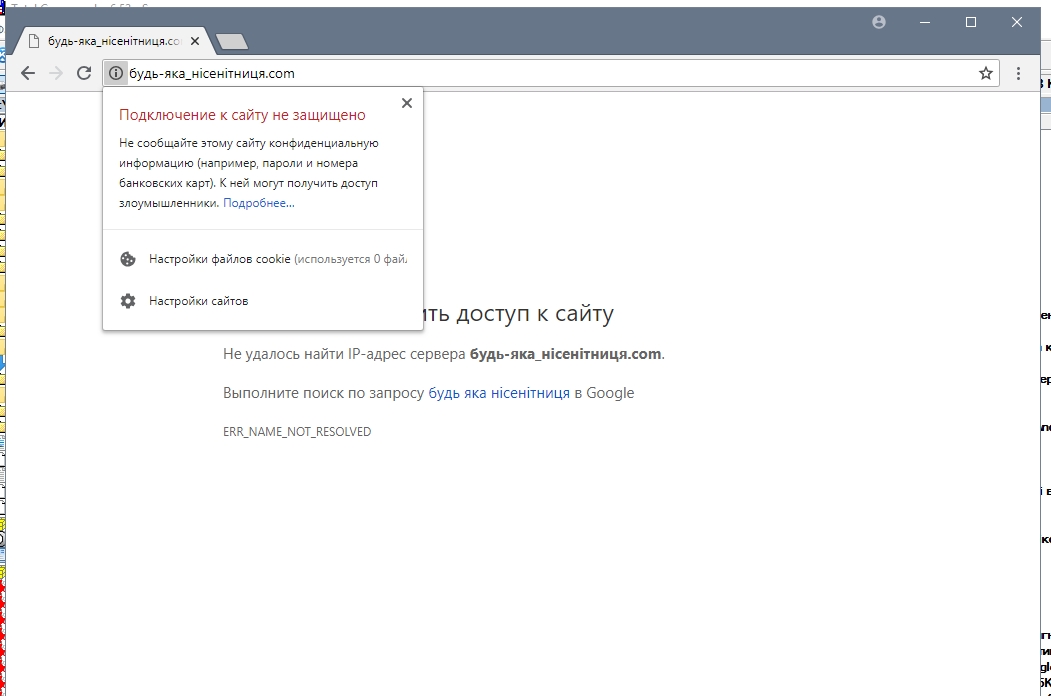

На практиці перевірка Chrome мало що означатиме для користувачів. По-перше, браузер видасть сповіщення про незахищене з’єднання навіть для сайтів, яких не існує. Єдине, що грає роль, – абревіатура http чи https перед іменем сайту.

По-друге, використання HTTPS не означає безпечності сайту. Хоча Chrome буде видавати «Захищений», сайт може виявитися зламаним хакерами і розповсюджувати шкідливе програмне забезпечення. Також отримати сертифікат HTTPS можуть фішингові та інші шкідливі сайти.

Окрім цього, постає питання довіри до центрів, які видають сертифікати. Наприклад, у Казахстані з 2016 року запущено державний центр сертифікації HTTPS, що дозволить переглядати увесь зашифрований трафік у країні.

У 2011 році центр сертифікації Comodo Internet Security (їхній кореневий сертифікат оголошений таким, що заслуговує довіри більшістю виробників браузерів) підписав сертифікати для невідомих шахраїв на такі домени:

- google.com, www.google.com

- yahoo.com (3шт)

- skype.com

- mozilla.org

- live.com

У березні 2015 року Google стало відомо, що невідомі шахраї отримали сертифікати на його домени. Їх видав проміжний центр сертифікації, котрий отримав власний сертифікат від CNNIC (China Internet Network Information Center) – агентства, яке керує доменом cn і підконтрольне Міністерству інформатизації Китаю. CNNIC включений у всі основні списки довірених сертифікаційних центрів, і тому виданим ним сертифікатам довіряє більшість браузерів та операційних систем.

Шахраї могли надати ці сертифікати, і браузери сприймали їх як правильні. Користувачі не можуть визначити, що відвідуваний ними сайт підроблений.

Як висновок: глобальне нав’язування HTTPS у деяких випадках є корисним. Однак це всього лише означає, що з’єднання зашифровано. Факт шифрування не убезпечує дані автоматично, оскільки існує багато способів перехопити дані до шифрування чи захопити контроль над самим процесом шифрування.