Нещодавно оприлюднена уразливість найвищого рівня в архіваторі 7-Zip активно використовувалася в рамках війни на території України. Уразливість дозволила російській групі кіберзлочинців обійти захист Windows проти шкідливих файлів з інтернету. Хакери атакували низку державних установ та комерційних підприємств.

Захист Windows від шкідливих файлів з інтернету називається як MotW, скорочення від Mark of the Web. Він працює шляхом розміщення тегу «Зона.Відмітка “Ідентифікатор”» на всіх файлах, завантажених з інтернету або з загального мережевого ресурсу.

Цей тег, який є різновидом альтернативного потоку даних NTFS і має вигляд ZoneId= 3, піддає файл додатковій перевірці за допомогою вбудованого антивірусу Windows SmartScreen і накладає обмеження на те, як і коли можна запустити підозрілий файл.

Уразливість 7-Zip дозволила російським хакерам обійти ці заходи захисту. Експлойти працювали шляхом вбудовування виконуваного файлу в архів, а потім вбудовування архіву в інший архів.

У той час як зовнішній архів мав тег MotW, внутрішній – не мав такого тегу. Вразливість, названа як CVE-2025-0411, була виправлена з випуском версії 24.09 в кінці листопада.

“Основна причина CVE-2025-0411 полягає в тому, що до версії 24.09 7-Zip не поширював належним чином захист MoTW на вміст архівів з подвійним вкладеням”, – написав Пітер Гірнус (https://www.trendmicro.com/en_us/research/25/a/cve-2025-0411-ukrainian-organizations-targeted.html), дослідник компанії Trend Micro, що виявила вразливість. “Це дозволяє суб’єктам загроз створювати архіви, що містять шкідливі скрипти або виконувані файли, які не будуть захищені MoTW, що робить користувачів Windows уразливими для атак”.

Щоб краще замаскувати атаки, розширення виконуваних файлів було відображено так званими гомогліфами. Це символи, які не є частиною стандарту ASCII, навіть якщо вони здаються ідентичними або схожими на певні символи ASCII. Прикладом може служити літера С кирилиці. Здається, що вона ідентична латинському символу C, який є в таблиці ASCII, але насправді кирилична С не має до латинської С ніякого відношення, оскільки кожна з них є частиною абсолютно різних схем кодування. Хакери протягом років використовують гомогліфи для підробки назв та імен.

Російські хакери, які використовують обговорювану вразливість 7-Zip, аналогічним чином використовували гомогліфи, щоб виконувані файли виглядали як файли документів.

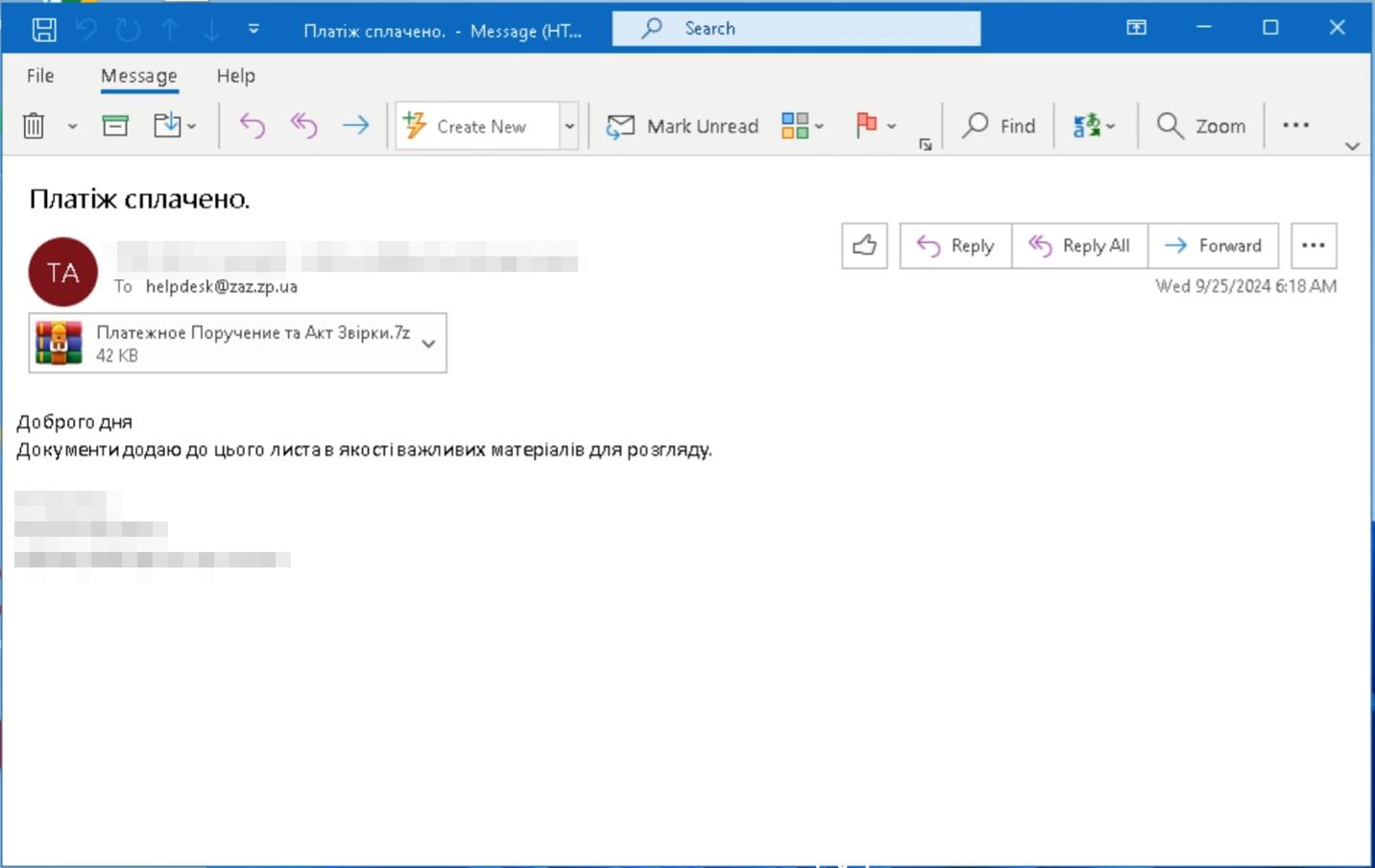

Файли з подвійним архівуванням були прикріплені до електронних листів, відправлених з справжніх облікових записів, що належать реальним українським урядовим установам. Гірнус сказав, що мішенню були наступні установи:

- Державна виконавча служба України (ДСНС) – міністерство юстиції

- Запорізький автомобілебудівний завод (ПАТ “ЗАЗ”) – виробник автомобілів, автобусів та вантажних автомобілів

- Київпастранс – служба громадського транспорту Києва

- SEA Company – виробник побутової техніки, електрообладнання та електроніки

- Верховинська районна державна адміністрація – Івано-Франківська обласна адміністрація

- VUSA – Страхова компанія

- Дніпровська міська обласна аптека – регіональна аптека

- Київводоканал – київська водопровідна компанія

- Залещикська міська рада – міська рада

Будь-хто, хто використовує 7-Zip, особливо в Windows, повинен переконатися, що він використовує останню версію, яка на даний момент становить 24.09.