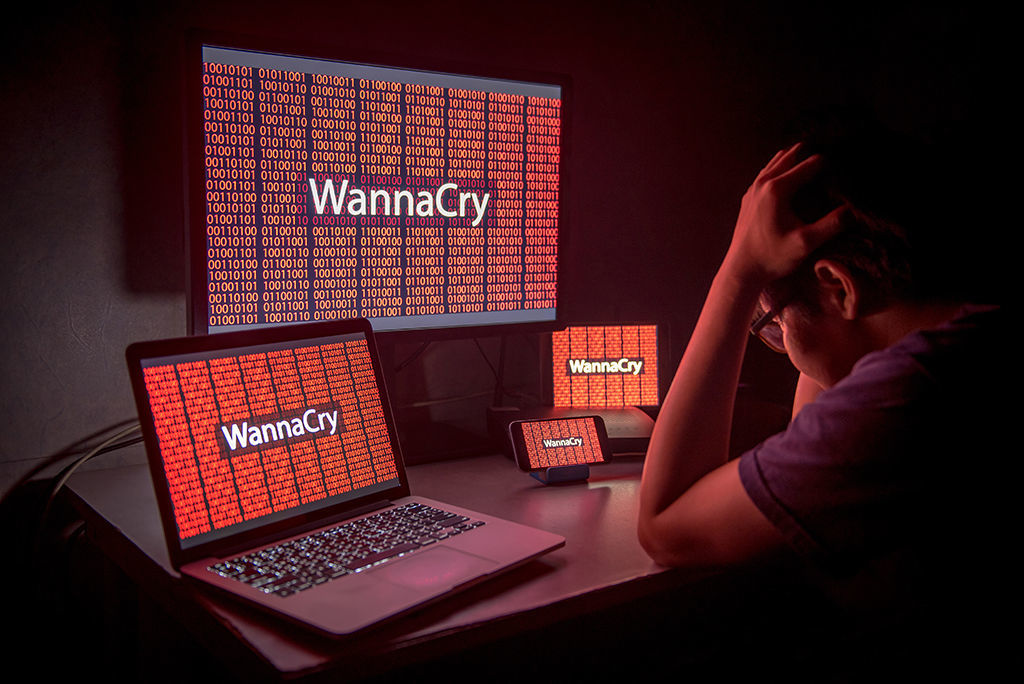

Атаки зловмисних шифрувальників стають все більш агресивними і є одним з найпопулярніших видів атак сьогодні. Найчастіше організатори нападу прохають заплатити гроші за повернення доступу до даних і багато окремих осіб, компаній та навіть міст погоджуються. Європол вважає, що є прості способи захисту від атаки шифрувальників і запустив проект No More Ransom для допомоги.

«Шифрувальники є однією з головних загроз, – каже голова відділу кіберзлочинності Європолу Фернандо Руіз. – Злочинці, які стоять за цими атаками, адаптують вектори нападу, які стають дедалі агресивнішими. Вони не лише шифрують дані, а й фільтрують їх».

Також зростають суми викупу за повернення доступу до даних. У деяких випадках це шестизначні суми. Зловмисники додатково стимулюють сплатити викуп, погрожуючи оприлюднити чутливу корпоративну інформацію.

Проект Європола No More Ransom (www.nomoreransom.org/uk/index.html) безкоштовно надає користувачам інструменти розшифровування даних. Набір утиліт розрахований на сотні типів сімейств шифрувальників. Вважається, що вони вже допомогли понад 4 млн жертвам уникнути оплати викупу.

У збиранні утиліт розшифровування Європолу допомагає понад 150 партнерів, серед яких правоохоронні організації, фірми з кібербезпеки, навчальні заклади по всьому світу. Завдяки їхній роботі портал No More Ransom регулярно поповнюється новими утилітами.

Але кращим способом уникнути атаки шифрувальника, вважають в Європолі, є правильний підхід до кібербезпеки. «Головна порада – мати резервні копії даних та тримати їх офлайн, – каже Руіз. – Також важливо, щоб операційна система і антивірус були оновлені, всі доступні патчі варто застосовувати якомога раніше. Ще не треба завантажувати програмне забезпечення з ненадійних джерел та відкривати підозрілі вкладення. Ці поради можуть запобігти більшості успішних атак вимагачів».