Кожен комп’ютер з Windows, оснащений технологією Secure Boot, який ви використовували протягом останнього десятиліття, покладався на один і той самий набір криптографічних сертифікатів для забезпечення безпеки процесу завантаження. Ці сертифікати були видані Microsoft у 2011 році, і саме завдяки їм ваш комп’ютер може перевірити, що програмне забезпечення, яке завантажується перед запуском Windows, є легітимним і не було скомпрометовано. Вони вбудовані у прошивку вашої материнської плати, і більшість людей ніколи не замислювалися про їхнє існування, проте ситуація скоро зміниться.

24 червня 2026 року термін дії перших з цих сертифікатів закінчується, і якщо ваш комп’ютер не буде оновлено вчасно, він не припинить раптово завантажуватися та продовжить отримувати звичайні оновлення. Однак він втратить здатність отримувати майбутні оновлення безпеки для деяких з найчутливіших частин процесу запуску Windows. Компанія Microsoft вже почала розповсюджувати заміну через Windows Update, але це не є простим виправленням. Це потребує тісної координації між Microsoft, виробником вашого комп’ютера, а в деяких випадках і вашої участі, оскільки корпорація Microsoft сама назвала цю подію одним з найбільших скоординованих зусиль з підтримки безпеки в екосистемі Windows, що підкреслює її складність.

Розуміння механізму Secure Boot

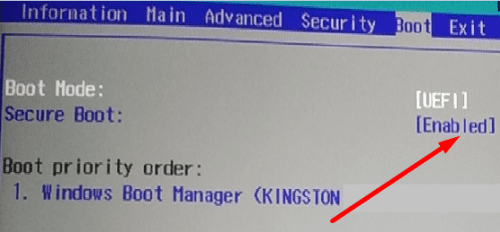

Щоб усвідомити важливість цієї події, необхідно зрозуміти, як функціонує Secure Boot. Це не просто перемикач у налаштуваннях BIOS, хоча саме там більшість користувачів вперше з ним стикаються. Secure Boot являє собою ланцюг довіри, ієрархію криптографічних сертифікатів, що зберігаються у прошивці UEFI вашої материнської плати, яка перевіряє кожну частину програмного забезпечення, що запускається перед завантаженням операційної системи. Якщо будь-яка ланка цього ланцюга порушена або її термін дії закінчився, здатність усієї системи до самозахисту погіршується.

На вершині цього ланцюга знаходиться Ключ Платформи, або PK, що належить виробнику вашого комп’ютера, наприклад, Dell, Lenovo, HP або ASUS. PK є коренем довіри, він авторизує зміни для всього, що знаходиться нижче. Під PK розташований Ключ Обміну Ключами, або KEK, сертифікат KEK від Microsoft надає Windows повноваження оновлювати наступний рівень: Базу Даних Підписів, відому як DB, та Базу Даних Заборонених Підписів, DBX.

База даних DB містить сертифікати, яким ваш комп’ютер довіряє підписувати завантажувачі, драйвери та компоненти прошивки, її можна уявити як список дозволених для процесу завантаження. DBX, натомість, є чорним списком, що містить підписи відомого шкідливого програмного забезпечення, якому ніколи не повинно бути дозволено запускатися під час завантаження. Коли ваш комп’ютер запускається, Secure Boot перевіряє все за цими базами даних: якщо завантажувач підписаний сертифікатом з DB, він запускається, якщо він збігається з чимось у DBX, його блокують. Це відбувається до того, як Windows навіть завантажиться, що робить цей механізм надзвичайно ефективним для безпеки, але й небезпечним, якщо щось піде не так.

Проблема закінчення терміну дії сертифікатів

Наразі проблема полягає в тому, що термін дії трьох сертифікатів у цьому ланцюгу спливає. Термін дії сертифікатів Microsoft Corporation KEK CA 2011 та Microsoft UEFI CA 2011 закінчується у червні 2026 року. Сертифікат Microsoft Windows Production PCA 2011, який підписує сам завантажувач Windows, вичерпується у жовтні 2026 року. Після закінчення терміну їхньої дії ваш комп’ютер не зможе використовувати їх для перевірки нових оновлень, а також не зможе застосовувати нові заходи безпеки до процесу завантаження. Ви фактично опинитеся у ситуації, коли будете працювати з тими захистами, що були актуальні на дату закінчення терміну дії, без можливості додати нові.

Нові сертифікати, що були випущені у 2023 році, не є прямою заміною один до одного, оскільки Microsoft реструктурувала спосіб роботи сертифікатів, і важливо розуміти причини такого кроку. Оригінальний сертифікат Microsoft Corporation UEFI CA 2011 підписував усе, включаючи завантажувачі сторонніх виробників, ПЗП розширення для додаткових карт, таких як відеокарти та мережеві адаптери, а також різні компоненти прошивки. Це було широке надання довіри, що означало, що компрометація однієї частини екосистеми могла поширитися на інші частини непередбачуваними способами.

Нова структура розділяє ці обов’язки, що є значним поліпшенням. Тепер існує Microsoft Corporation KEK 2K CA 2023, який замінює KEK і авторизує оновлення DB і DBX, а також Windows UEFI CA 2023 для підписання компонентів завантажувача Windows. Окремо виділено Microsoft Option ROM UEFI CA 2023, призначений саме для ПЗП розширення сторонніх виробників та прошивки додаткових карт. Таке розділення означає, що системи, яким не потрібно довіряти ПЗП розширення, не повинні цього робити, що є справжнім прогресом у тому, наскільки детальним може бути модель довіри Secure Boot. Ця зміна мала відбутися багато років тому, проте необхідно було, щоб термін дії оригінальних сертифікатів закінчився, щоб вимагати такого переходу.

Небезпека застарілих сертифікатів: приклад BlackLotus

Якщо все це здається перебільшенням, варто згадати про BlackLotus. Цей UEFI буткіт, виявлений у 2023 році, був першим, що обійшов Secure Boot на повністю оновлених системах Windows 11. Він використовував вразливість CVE-2022-21894, відому як Baton Drop, та CVE-2023-24932, що з’явилася як спроба захиститися від BlackLotus. Ці вразливості дозволяли зловмисникам замінювати сучасний, безпечний завантажувач на старий, вразливий, якому система все ще довіряла через її сертифікати. Атака скористалася тим фактом, що DBX Secure Boot не було оновлено для відкликання цих старих завантажувачів, що є недоліком, який безпосередньо пов’язаний зі складністю управління довірою на основі сертифікатів на рівні прошивки.

Після завантаження BlackLotus міг відключити BitLocker, Hypervisor-Protected Code Integrity та Windows Defender ще до того, як операційна система навіть розпочала свою роботу. Він функціонував на рівні прошивки, залишаючись невидимим для антивірусного програмного забезпечення. Якщо ви коли-небудь замислювалися, чому безпека на рівні завантаження має значення, це саме та причина: зловмисник, який має доступ до вашого ланцюга завантаження, може фактично заволодіти всією вашою системою, і жоден засіб захисту кінцевих точок, що працює всередині Windows, не зможе цьому запобігти.

З того часу Microsoft працювала над відкликанням вразливих завантажувачів, проте оновлення DBX Secure Boot для блокування старих завантажувачів відбувається надзвичайно повільно, адже помилка може призвести до неможливості завантаження системи, і Microsoft це прямо визнала. Наприклад, у HP була помилка прошивки, яка могла повністю перешкодити завантаженню систем після застосування певних відкликань Secure Boot, що змусило Microsoft додати перевірки, специфічні для пристроїв, перш ніж впроваджувати заходи протидії.

Термін дії сертифікатів, що закінчується, погіршує цю ситуацію. Без оновлених сертифікатів ваш комп’ютер не зможе отримати відкликання, необхідні для блокування експлойтів, таких як BlackLotus. Ви залишаєтеся з процесом завантаження, який довіряє програмному забезпеченню, якому не повинен довіряти, і після закінчення терміну дії не буде механізму для виправлення цієї ситуації. Microsoft чітко зазначила, що оновлені сертифікати 2023 року є останнім заходом безпеки для вирішення вразливості BlackLotus, що робить це виправлення безпеки, над яким працювали три роки.

Які комп’ютери підпадають під ризик

Комп’ютери Copilot+ та більшість пристроїв, виготовлених з 2024 року, вже постачаються з встановленими новими сертифікатами 2023 року, і майже всі пристрої, відвантажені у 2025 році, також їх включають. Якщо ви придбали новий комп’ютер протягом останнього року або двох, ймовірно, ви вже захищені. Для всіх інших, а це більшість активних комп’ютерів з Windows, оновлення є необхідним.

Компанія Microsoft вже почала розповсюджувати нові сертифікати через регулярні оновлення Windows Update на підтримуваних системах. Для домашніх користувачів Windows 11 з керованими Microsoft оновленнями це повинно відбуватися автоматично через щомісячний цикл оновлень. Microsoft впроваджує це поступово, розширюючи охоплення на основі діагностичних даних з пристроїв, щоб переконатися, що оновлення є безпечними перед їхнім ширшим розповсюдженням. У найближчі місяці статус оновлення сертифікатів також з’явиться в застосунку “Безпека Windows”, що має полегшити відстеження для споживачів.

Проте для корпоративних середовищ цей процес є більш складним, оскільки IT-адміністраторам необхідно увімкнути щонайменше “обов’язковий” рівень діагностичних даних Windows, щоб Microsoft могла перевірити готовність пристрою до оновлення. Також існує ключ реєстру для активації функції: шлях до нього HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot, де значення DWORD “MicrosoftUpdateManagedOptIn” слід встановити на будь-яке ненульове число. Крім того, Microsoft пропонує чотири різні методи розгортання: Intune, Групова політика, ключі реєстру та API системи конфігурації Windows, що свідчить про різноманітність середовищ, які вони намагаються підтримати, і робить це виправлення не простою операцією одним натисканням для тих, хто керує великою кількістю пристроїв.

Необхідність оновлення прошивки виробником

Однак, існує важливий нюанс: оновлення від Microsoft саме по собі недостатнє, оскільки виробник вашого комп’ютера (OEM) повинен спочатку надати оновлення прошивки. Це оновлення прошивки відповідає за оновлення Ключа Платформи та підготовку середовища UEFI для прийняття нових сертифікатів. Без нього застосування оновлення сертифікатів через Windows може завершитися невдачею або, у найгіршому випадку, спричинити проблеми із завантаженням. Компанія Microsoft тісно співпрацює з OEM-виробниками з цього питання, і багато з них вже опублікували власні посібники, але не кожен виробник надає оновлення прошивки для старого обладнання. Якщо вашому комп’ютеру більше п’яти-шести років, існує реальна ймовірність того, що його виробник вже припинив підтримку, і ви можете залишитися з терміном дії сертифікатів, що закінчується, без подальших можливостей для оновлення.

Користувачі Windows 10 у складному становищі

Існує одна група, яка особливо сильно постраждає від цієї ситуації, і вона досить велика: користувачі Windows 10. Компанія Microsoft припинила підтримку Windows 10 у жовтні 2025 року, і пристрої, що працюють на непідтримуваних версіях Windows, взагалі не отримують оновлень. Це означає, що вони не отримають нових сертифікатів Secure Boot. Якщо ви не зареєстровані в Програмі Розширених Оновлень Безпеки (Extended Security Updates), яка має свої власні витрати та обмеження, ваша машина просто ніколи не отримає сертифікати 2023 року через звичайні канали.

Офіційна рекомендація Microsoft — оновитися до підтримуваної версії Windows, що для більшості людей означає Windows 11, але це не завжди можливий варіант. Апаратні вимоги Windows 11, зокрема вимога наявності модуля TPM 2.0, виключили мільйони цілком функціональних комп’ютерів, навіть попри існування деяких обхідних шляхів. Таким чином, у вас може бути машина, яка занадто стара для Windows 11, але все ще працює на Windows 10, і тепер вона також занадто стара, щоб отримати оновлені сертифікати Secure Boot. Ці проблеми накопичуються, і для таких користувачів немає однозначного рішення.

Постраждалі системи поширюються не лише на фізичні настільні комп’ютери та ноутбуки. Віртуальні машини, що працюють на VMware, Hyper-V та Azure, також підлягають тому ж закінченню терміну дії сертифікатів. Microsoft опублікувала окремі вказівки для Windows Server, Windows 365 та Azure Virtual Desktop, кожна з яких має свої особливості розгортання. Якщо ви використовуєте віртуальні машини з увімкненим Secure Boot, а це рекомендується, їм також необхідне оновлення сертифікатів.

Що слід зробити вже зараз

Якщо ви є домашнім користувачем, переконайтеся, що ваш комп’ютер налаштований на автоматичне отримання оновлень Windows і що ви використовуєте підтримувану версію Windows. Зверніться до виробника вашого ПК щодо доступних оновлень BIOS або прошивки та встановіть їх у першу чергу. Після цього дозвольте Windows Update виконати свою роботу. Слідкуйте за застосунком “Безпека Windows” щодо сповіщень про статус сертифікатів, коли Microsoft їх розповсюдить.

Якщо ви керуєте пристроями в корпоративному середовищі, це питання є набагато більш терміновим. Microsoft рекомендує перевіряти сторінку розгортання сертифікатів Secure Boot для отримання найактуальніших вказівок. Почніть з перевірки ключа реєстру “UEFICA2023Status”, щоб відстежувати розгортання, і застосуйте оновлення прошивки від виробника на всіх ваших пристроях до того, як буде встановлено оновлення сертифікатів Windows. Microsoft також проводить сесію “Запитайте Microsoft що завгодно” 12 березня, присвячену саме Secure Boot, яку варто відвідати, якщо ви керуєте великою кількістю пристроїв.

Кінцевий термін не є гнучким: 27 червня 2026 року закінчується термін дії перших сертифікатів, а жовтень 2026 року настає невдовзі після цього. Ваш комп’ютер не вийде з ладу в цей день, але кожен день після цієї дати без оновлених сертифікатів є днем, коли ваш процес завантаження є менш безпечним, ніж повинен бути. Microsoft описала це як перехід у “деградований стан безпеки”, і враховуючи те, що продемонстрував BlackLotus, це не той ризик, на який варто не звертати уваги. Ланцюг завантаження – це те місце, де безпека повинна працювати бездоганно, оскільки все, що відбувається після нього, залежить від неї.

За матеріалами: xda-developers